application SpamStop

Le courrier électronique est le principal vecteur des cyberattaques.

L'usurpation d'adresse d'expéditeur peut être détectée grâce aux informations d'authentification des e-mails.

L'application « spamstop » de RealSender affiche les résultats des contrôles d'authenticité

directement dans l'objet des messages reçus.

Il s'agit d'une solution anti-spam efficace lorsqu'elle est associée à un filtre

qui trie les messages en fonction des expéditeurs qui ne figurent PAS dans votre carnet d'adresses.

Cette fonctionnalité peut être activée pour l'ensemble du domaine ou seulement pour quelques adresses e-mail.

Caractéristiques principales :

Vérification de l'expéditeur d'e-mails via SPF

Vérification de l'expéditeur et du sceau de l'e-mail via DKIM

au moins un des domaines doit correspondre au domaine « De » de l'expéditeur

deux balises « SPAM » ont été ajoutées à l'objet pour signaler la fraude

pour ne recevoir dans votre boîte de réception que les messages provenant d'expéditeurs que vous avez préalablement autorisés

pour ne recevoir que les e-mails provenant des expéditeurs que vous avez préalablement autorisés

pour protéger vos boîtes de réception contre les expéditeurs indésirables et les pièces jointes dangereuses

Rubriques de l'application SpamStop

1 - Vérification du SPF

Nous voulons nous assurer que l'adresse de l'expéditeur n'a pas été falsifiée*.

* = faire croire que le message provient d'une autre personne que l'expéditeur réel

L'authentification SPF nous permet de vérifier si le message a été envoyé via un serveur SMTP autorisé.

Ces informations sont stockées dans le DNS du domaine, c'est-à-dire dans un emplacement sécurisé, en dehors du message électronique.

Uniquement si le message n'a PAS été authentifié correctement :

le symbole !! (attention) est ajouté à l'objet,

l'une des notes explicatives suivantes est insérée dans l'en-tête du message, à la ligne « X-RealSender » :

:: spf-none :: le domaine de l'expéditeur ne contient aucune information permettant d'authentifier l'e-mail

:: spf-softfail :: le serveur SMTP ne figure pas parmi les serveurs autorisés, mais ce cas doit être traité comme un « softfail »

:: spf-fail :: le serveur SMTP ne figure pas parmi les serveurs autorisés et l'e-mail doit être rejeté ou supprimé

Il arrive parfois que les informations enregistrées au niveau du domaine ne soient pas correctes ou compréhensibles.

:: spf-permerror :: Une erreur permanente s'est produite (par exemple, un enregistrement SPF mal formaté)

La vérification SPF s'effectue par rapport à l'adresse e-mail « Mail From », qui est masquée dans les en-têtes de l'e-mail.

Seule l'adresse e-mail « From » est visible. Si leurs domaines racines sont différents, cet avertissement s'affiche :

:: spf-diff :: les domaines racines des champs « Mail From » et « From » sont différents

Dis-m'en plus

2 - Vérification DKIM

Le protocole DKIM (DomainKeys Identified Mail) permet aux expéditeurs de prouver qu'un e-mail a bien été envoyé par eux et qu'il n'a pas été modifié après son envoi.

Pour ce faire, il appose une signature numérique (un sceau), liée à un nom de domaine, à chaque e-mail sortant.

Uniquement si le message n'a PAS été signé correctement :

le symbole !! (attention) est ajouté à l'objet,

l'une des notes explicatives suivantes est insérée dans l'en-tête du message, à la ligne « X-RealSender » :

:: dkim-none :: aucun en-tête DKIM-Signature (valide ou non) n'a été trouvé

:: dkim-fail :: un en-tête DKIM-Signature valide a été trouvé, mais la signature ne contient pas de valeur correcte pour le message

Il arrive parfois que la vérification ne puisse pas être effectuée :

:: dkim-invalid :: Il y a un problème au niveau de la signature elle-même ou de l'enregistrement de la clé publique. En d'autres termes, la signature n'a pas pu être traitée

:: dkim-temperror :: Une erreur a été détectée ; il s'agit probablement d'un problème temporaire, tel qu'une impossibilité momentanée de récupérer une clé publique

Lorsque le message a été signé à l'aide d'un domaine différent, un message d'avertissement « diff » est ajouté :

Cet avertissement n'apparaîtra PAS si l'expéditeur passe le contrôle SPF :

:: dkim-diff :: le message n'a PAS été signé par le domaine de l'expéditeur

Dis-m'en plus

3 - Alignement DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance),

est une norme d'authentification des e-mails, conçue pour lutter contre les e-mails provenant de domaines usurpés.

Au chapitre « 3.1. Alignement des identifiants », il est indiqué :

Les technologies d'authentification des e-mails authentifient divers aspects (et

disparates) d'un message individuel. Par exemple, [DKIM]

authentifie le domaine qui a apposé une signature au message,

tandis que [SPF] peut authentifier soit le domaine qui apparaît dans la

partie RFC5321.MailFrom (MAIL FROM) du protocole [SMTP], soit le domaine RFC5321.EHLO/

HELO, ou les deux. Il peut s'agir de domaines différents, et ils ne sont

généralement pas visibles pour l'utilisateur final.

DMARC authentifie l'utilisation du domaine RFC5322.From en exigeant qu'

il corresponde (soit aligné avec) un identifiant authentifié.

-- https://tools.ietf.org/html/rfc7489#section-3.1

Cela signifie tout simplement :

lorsqu'un expéditeur authentifie son e-mail à l'aide de SPF et/ou DKIM,

au moins l'un des domaines doit correspondre au domaine « De » de l'expéditeur

Cette approche est largement acceptée et généralement considérée

comme une bonne pratique pour identifier les domaines d'expéditeurs de confiance.

**RealSender MX Protect vérifie la conformité « relaxed » de la configuration DMARC par défaut :**

-

Pour l'authentification SPF

le domaine racine de l'adresse « Mail From » doit correspondre au domaine racine de l'adresse « From ».

L'alignement assoupli permet d'utiliser n'importe quel sous-domaine tout en respectant l'exigence d'alignement des domaines.

-

Pour l'authentification DKIM

la racine du domaine de signature DKIM doit correspondre au domaine « From ».

L'alignement assoupli permet d'utiliser n'importe quel sous-domaine tout en respectant l'exigence d'alignement des domaines.

**Résultats possibles :**

-

les deux règles sont respectées

le domaine de l'expéditeur est entièrement fiable,

le message arrive sans modification

-

si une seule des deux règles est respectée

le symbole ~ (tilde) est ajouté au sujet,

l'une des notes explicatives suivantes est insérée dans l'en-tête du message

~ ... objet ...

X-RealSender : ~ | spf=pass (domaine NON aligné) | dkim=pass | ~

~ ... objet ...

X-RealSender : ~ | spf=pass | dkim=pass (domaine NON aligné) | ~

- aucun alignement

les avertissements « :: spf-diff :: » et « :: dkim-diff :: »

apparaissent dans l'objet

Dis-m'en plus

De plus en plus d'entreprises ont recours au protocole DMARC pour protéger leurs expéditeurs contre l'usurpation d'identité.

Son utilisation nécessite une authentification correcte via SPF ou DKIM, ainsi qu'une cohérence entre les domaines « From » et « Mail-From ».

For more information:

<dmarc> act on fraudulent email

Les messages provenant d'expéditeurs disposant de l'enregistrement _dmarc,

s'ils ne sont PAS authentifiés, sont signalés par deux balises [ SPAM ] dans l'objet :

[ SPAM ] ... objet du message ... [ SPAM ]

Les messages dépourvus d'enregistrement _dmarc, lorsque les authentifications SPF et DKIM échouent,

sont signalés avec la balise [suspicious] dans l'objet :

[suspect] ... objet du message ...

Demandez un essai gratuit

filtre d'expéditeur côté client

L'application « spamstop » de RealSender est une solution anti-spam efficace

lorsqu'elle est associée à un filtre qui trie les messages

en fonction des expéditeurs qui ne figurent PAS dans votre carnet d'adresses.

La plupart des clients de messagerie modernes proposent cette fonctionnalité.

Voici quelques exemples de configuration :

Dans les paramètres d'Outlook, activez l'option : « Faire confiance aux e-mails provenant de mes contacts »

Dans Thunderbird, créez un filtre avec la règle « L'expéditeur ne figure pas dans mon carnet d'adresses ».

Sous-sections du filtre d'expéditeur côté client

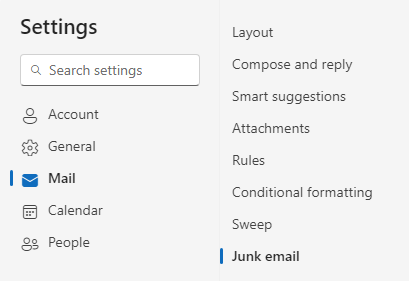

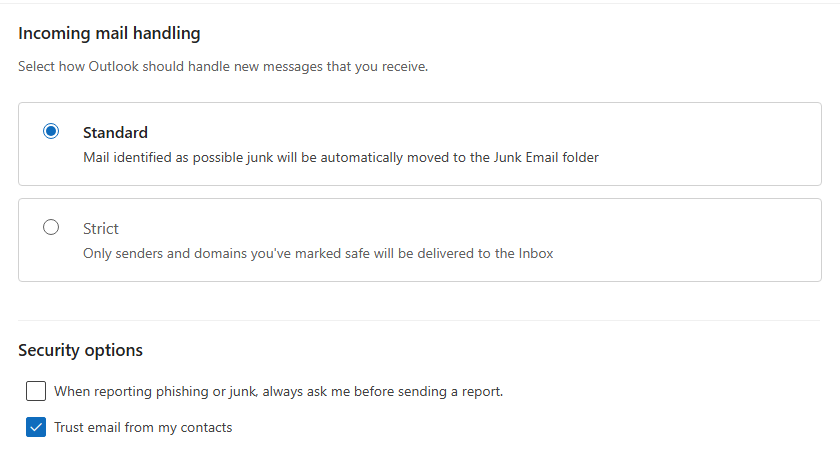

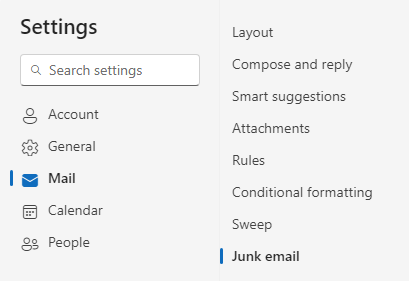

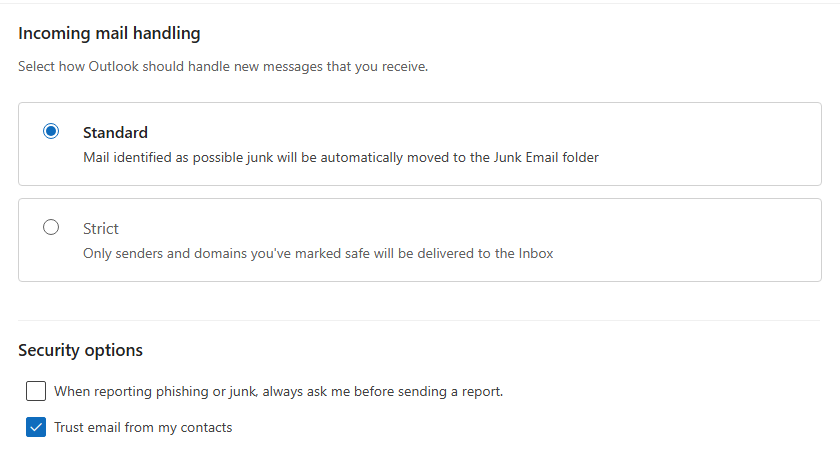

Microsoft 365 Outlook

Voici l'écran « Paramètres » dans Outlook.

Dans « Courrier indésirable », cochez « Faire confiance aux e-mails de mes contacts ».

Cliquez sur [Enregistrer] pour enregistrer les modifications.

Demandez un essai gratuit

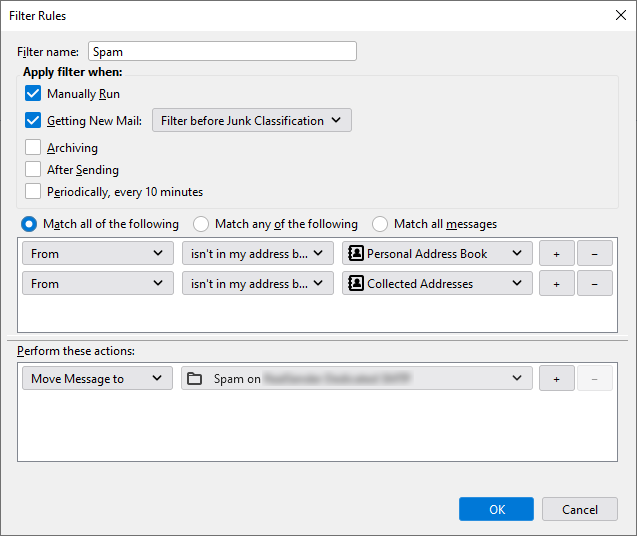

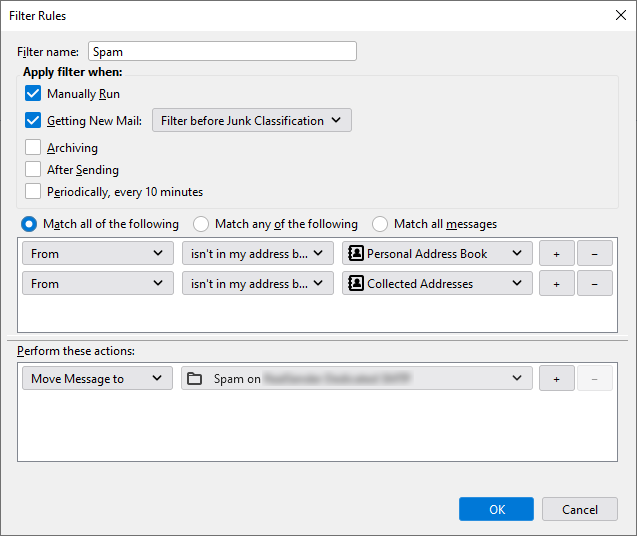

Mozilla Thunderbird

Voici une capture d'écran de l'outil « Filtre de messages » dans Thunderbird.

Ajoutez des conditions à l'aide de l'option « Correspondre à TOUTES les conditions suivantes » :

- « De » ne figure pas dans mon carnet d'adresses, Carnet d'adresses personnel

- L'expéditeur ne figure pas dans mon carnet d'adresses, Adresses enregistrées

Effectuez les opérations suivantes :

Déplacer le message vers : Courrier indésirable.

Demandez un essai gratuit

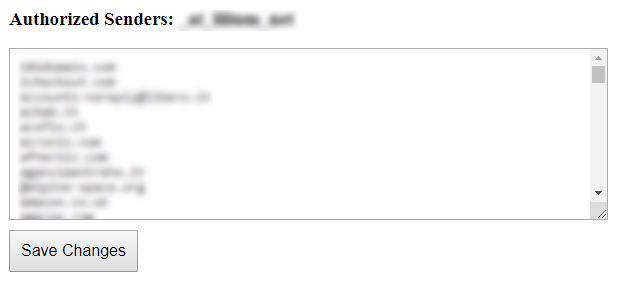

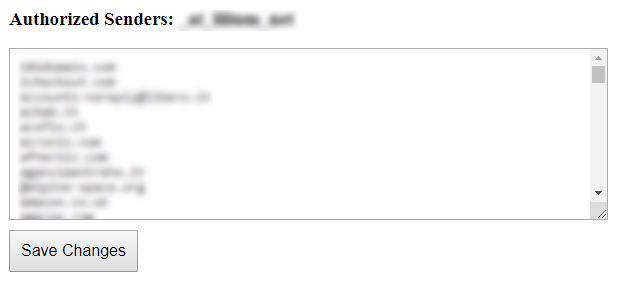

filtre d'expéditeur côté serveur

Tous les clients de messagerie ne proposent pas de fonctionnalités avancées pour filtrer les e-mails.

Dans ces cas-là, il est possible d'agir en amont.

La fonctionnalité « Expéditeurs autorisés » vous permet de recevoir des messages

uniquement de la part des expéditeurs que vous avez préalablement autorisés

(vous pouvez également spécifier l'ensemble du domaine, par exemple @example.com) :

Tous les messages normaux arriveront comme d'habitude dans votre boîte de réception.

Tous les messages indésirables seront redirigés vers une autre boîte de réception

ou vers le dossier « Courrier indésirable » de l'utilisateur dans Microsoft 365 Exchange.

Aucun e-mail ne sera perdu.

Vous pouvez consulter la boîte des messages supprimés une ou plusieurs fois par jour.

Vous gagnerez ainsi un temps précieux.

Demandez un essai gratuit

Sous-sections du filtre d'expéditeur côté serveur

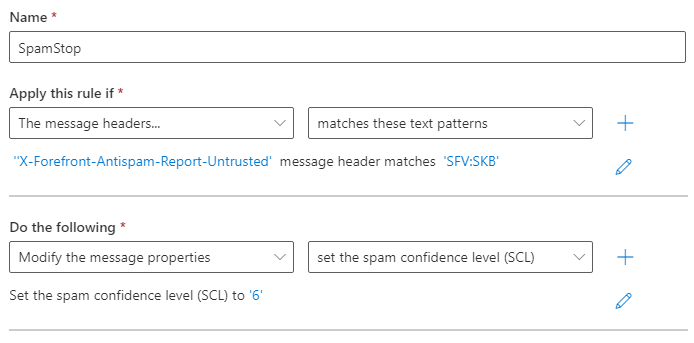

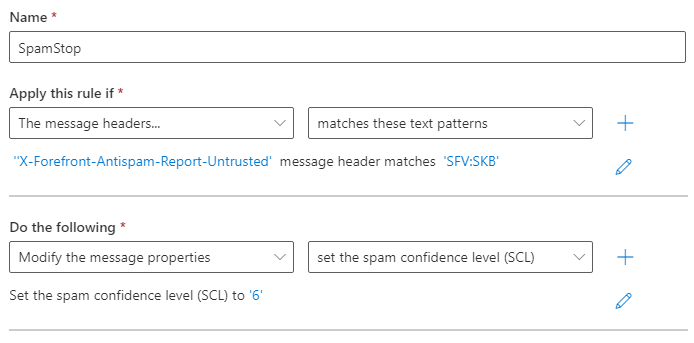

Microsoft 365 Exchange

Cette configuration permet de rediriger correctement les e-mails

provenant d'expéditeurs non autorisés vers le dossier « Courrier indésirable » de l'utilisateur

Les messages filtrés par l'application SpamStop seront envoyés à l'adresse

avec les en-têtes et valeurs anti-spam suivants :

Rapport X-Forefront-Antispam : SFV:SKB

(message marqué comme spam par le filtre anti-spam

car l'adresse e-mail de l'expéditeur ou le domaine de messagerie

ne figure PAS dans la liste des expéditeurs autorisés)

L'action suivante doit être activée :

Définir le niveau de confiance anti-spam (SCL) de ces messages sur 6 (spam)

La valeur par défaut du paramètre SCLJunkThreshold est 4, ce qui signifie

qu'un score SCL de 5 ou plus devrait entraîner le transfert du message vers le dossier « Courrier indésirable » de l'utilisateur.

-

Dans le Centre d'administration d'Exchange (EAC), accédez à Flux de messagerie > Règles.

-

Sur la page Règles, sélectionnez Ajouter > Créer une nouvelle règle dans la liste déroulante.

-

Dans la page « Nouvelle règle » qui s'ouvre, configurez les paramètres suivants :

Nom : SpamStop

Appliquez cette règle si : l'en-tête de message « X-Forefront-Antispam-Report-Untrusted »

correspond à : « SFV:SKB »

Procédez comme suit :

Modifiez les propriétés du message

Définissez le niveau de confiance anti-spam « SCL » sur : « 6 »

Enregistrez et activez la règle.

Demandez un essai gratuit

paramètres de sécurité

Ils renforcent la sécurité de vos e-mails.

Pour protéger vos boîtes de réception

contre les faux expéditeurs et les pièces jointes dangereuses.

Options de sécurité activables sur demande :

pour ne recevoir que les e-mails provenant d'expéditeurs ayant passé avec succès les contrôles d'authentification

pour supprimer toutes les pièces jointes potentiellement dangereuses des e-mails

Sous-rubriques des paramètres de sécurité

uniquement les expéditeurs authentifiés

Cette fonctionnalité est utile lorsque vous souhaitez recevoir uniquement les messages provenant d'expéditeurs vérifiés.

Tous les e-mails qui ne satisfont pas aux critères de vérification sont supprimés ou rejetés.

Vous devez vous assurer que l'adresse e-mail de l'expéditeur n'a pas été usurpée.

Ce contrôle peut être effectué en combinant les authentifications SPF et DKIM.

Le protocole SPF permet de vérifier l'adresse de l'expéditeur et sa relation avec le serveur qui a envoyé le message.

Le protocole DKIM garantit que les e-mails (y compris les pièces jointes) ne sont pas modifiés

après avoir été « signés » lors de leur envoi.

En théorie, c'est aussi simple que cela, mais dans la pratique, le SPF et le DKIM peuvent tous deux renvoyer

vers un domaine différent de celui de l'adresse e-mail de l'expéditeur.

Nous vérifions que l'authentification SPF et la signature DKIM correspondent bien au domaine indiqué dans l'adresse d'expéditeur.

De cette manière, seul l'expéditeur d'origine peut authentifier l'e-mail. Cela garantit son authenticité.

Demandez un essai gratuit

supprimer les pièces jointes dangereuses

L'option « Supprimer les pièces jointes dangereuses » bloque toutes les pièces jointes potentiellement dangereuses

à l'exception de certaines extensions sûres telles que pdf, txt, gif, jpg et png.

Le destinataire reçoit le message sans la pièce jointe.

Un avertissement est ajouté au début du contenu, comme ceci :

AVERTISSEMENT : cet e-mail enfreignait la politique de sécurité de votre entreprise et

a été modifié. Pour plus d'informations, veuillez contacter votre administrateur informatique.

Une pièce jointe nommée « example.zip » a été supprimée de ce document car elle

présentait un risque pour la sécurité. Si vous avez besoin de ce document, veuillez contacter

l'expéditeur et convenir d'un autre moyen de le recevoir.

Une étude de cas intéressante a été publiée sur Internet ; elle se termine par cette phrase :

« Pour nous, le filtrage des pièces jointes s'est avéré très efficace »

– web.mit.edu/net-security/Camp/2004/presentations/reillyb-mit2004.ppt (présentation PowerPoint)

Demandez un essai gratuit