Domaine DKIM pour DMARC

En quoi l'alignement de domaine DKIM influe-t-il sur l'authentification DMARC ?

DMARC (Domain-based Message Authentication, Reporting and Conformance),

est une norme d'authentification des e-mails, conçue pour lutter contre les e-mails provenant de domaines usurpés.

Au chapitre « 3.1. Alignement des identifiants », il est indiqué :

Les technologies d'authentification des e-mails authentifient divers aspects (et

disparates) d'un message individuel. Par exemple, [DKIM]

authentifie le domaine qui a apposé une signature au message,

tandis que [SPF] peut authentifier soit le domaine qui apparaît dans la

partie RFC5321.MailFrom (Mail-From) du protocole [SMTP], soit le domaine RFC5321.EHLO/

HELO, ou les deux. Il peut s'agir de domaines différents, et ils ne sont

généralement pas visibles pour l'utilisateur final.

DMARC authentifie l'utilisation du domaine RFC5322.From en exigeant qu'

il corresponde (soit aligné avec) un identifiant authentifié.

-- https://tools.ietf.org/html/rfc7489#section-3.1Cela signifie tout simplement :

lorsqu'un expéditeur authentifie son e-mail à l'aide de SPF et/ou DKIM,

au moins l'un des domaines doit correspondre au domaine « De » de l'expéditeurNous ne savions pas exactement si un message pouvait échouer aux vérifications SPF ou DKIM

tout en réussissant l'authentification DMARC.

Nous l'avons testé à l'aide d'un outil accessible à tous : une boîte mail Gmail.

Pour voir le résultat, ouvrez le message et sélectionnez « Afficher l'original » :

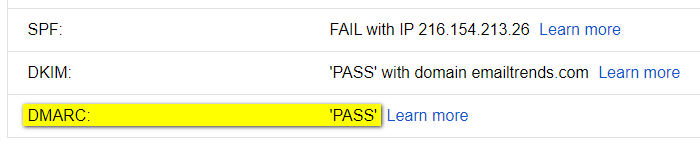

Test 1 - message transféré : SPF échoué, DKIM réussi (aligné)

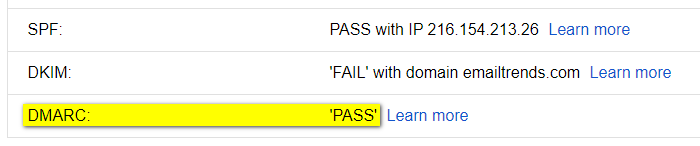

Test 2 - clé DKIM incorrecte : échec DKIM, réussite SPF (aligné)

The result is evident, the message passes DMARC authentication if it occurs:

SPF and domain alignment <OR> DKIM and domain alignment

Pour réussir le contrôle DMARC, il est donc parfois important de valider la signature DKIM :

le domaine signataire (d=example.com) doit correspondre au domaine « De ».

Exemples de résultats « DMARC-PASS » qui, sans cela, n'auraient pas fonctionné :

Cas n° 1: le transfert de courrier entraîne l'échec de l'authentification SPF

-

SPF-FAIL : les vérifications d'authentification SPF échoueront dans la plupart des cas,

car c'est une nouvelle entité, qui ne figure pas dans l'enregistrement SPF de l'expéditeur d'origine, qui envoie l'e-mail transféré -

DKIM-PASS (aligné) : le transfert d'e-mails n'affecte pas la signature DKIM

Résultat : la conformité DKIM permet au message de passer le contrôle DMARC.

Cas n° 2: le domaine SPF fourni par le fournisseur de services de messagerie (ESP)

NE PEUT PAS correspondre au domaine « De »

-

SPF~PASS (non aligné) : l'authentification SPF échoue en raison d'un désalignement de domaine,

car le domaine utilisé par l'ESP dans l'adresse « Mail-From » diffère de celui de l'expéditeur « From ». -

DKIM-PASS (aligné) : la signature DKIM utilise le même domaine que celui de l'expéditeur indiqué dans le champ « De »

Résultat : la conformité DKIM permet au message de passer le contrôle DMARC.