Sous-rubriques sur les tendances en matière d'e-mails

une bonne alternative aux e-mails en copie cachée

Dans un article précédent, nous avons présenté les avantages et les inconvénients de l'utilisation des e-mails en Cci,

voir : «Comment envoyer et limiter les e-mails en Cci».

Dans les conclusions, nous avons notamment indiqué :

Utilisez des applications spécialisées pour envoyer des mailings en masse.

Ces systèmes professionnels intègrent un processus de validation

et un contrôle étape par étape,

et sont conçus pour éviter les erreurs.

Résumé de cet article :

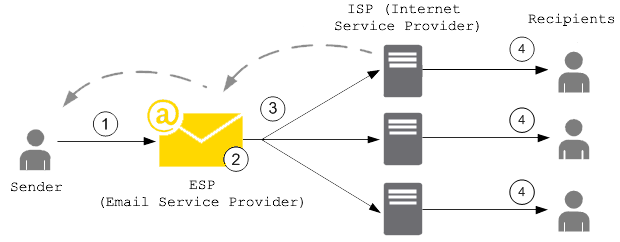

Comment ça marche

Les plateformes d'e-mail marketing peuvent être difficiles à maîtriser et à prendre en charge (si vous les proposez à vos clients).

Nous vous présentons ici l'idée d'utiliser le logiciel libre « GNU Mailman » pour envoyer vos mailings de masse.

Cette suggestion découle de notre propre expérience dans le cadre de l'offre del'application«copymail», très simple d'utilisation.

Une liste « unidirectionnelle » Mailman est une configuration destinée aux bulletins d'information ou aux annonces

dans laquelle seuls les modérateurs autorisés peuvent publier des messages, et où les membres ne peuvent pas répondre à la liste.

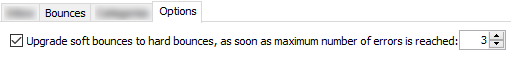

Voici comment cela fonctionne :

-

L'utilisateur envoie le message depuis son client de messagerie ou via la messagerie en ligne à l'adresse e-mail de la liste :

.

Il doit ensuite valider l'envoi, qui sera ensuite distribué côté serveur à tous les abonnés.

-

Le système gère automatiquement les messages en retour (e-mails non remis) et, si vous le souhaitez, les désabonnements.

Les abonnements doivent être enregistrés manuellement.

-

Ce service est extrêmement fiable et capable de traiter sans difficulté des milliers d'adresses.

L'envoi s'effectue via RealSender ou d'autres serveurs SMTP.

Retour en haut de la page

Liste « unidirectionnelle » de GNU Mailman

GNU Mailman est un logiciel très répandu que la plupart des fournisseurs d'accès à Internet proposent.

On trouve sur Internet plusieurs guides expliquant comment le configurer et l'utiliser pour envoyer des mailings de masse :

- Les membres s'inscrivent en remplissant un formulaire sur votre site web (et en répondant à l'e-mail de confirmation)

- ils recevront un message de bienvenue qui ne mentionne pas comment publier sur la liste

- ils recevront vos newsletters, accompagnées d'un pied de page contenant des instructions simples pour se désabonner

- Seules les personnes autorisées peuvent publier sur la liste (envoyer les bulletins d'information)

La principale référence est ce document, tiré de deux messages publiés par Barry Warsaw sur la liste de diffusion mailman-users :

Comment créer une liste de diffusion pour une newsletter, des annonces ou une communication unidirectionnelle ?

Le texte explique en détail les points principaux :

- Comment créer un message de bienvenue et une page d'informations sur la liste personnalisés qui n'évoquent pas la manière de publier sur la liste

- comment réduire au minimum les problèmes liés aux mots de passe et aux désabonnements auxquels on est souvent confronté sur ce type de liste

- comment restreindre l'accès à la liste afin que seules les personnes autorisées puissent publier des messages

- Comment configurer une liste de diffusion pour répondre à une adresse de contact

- Comment publier un message sur la liste d'annonces

Un autre article de l'université de Stanford explique comment utiliser Mailman

pour configurer une liste en mode « annonces uniquement » :

Comment configurer une liste « unidirectionnelle » réservée aux annonces ou aux newsletters - Article de la base de connaissances KB00010792

Retour en haut de la page

Quelques informations historiques sur GNU Mailman

Les listes de diffusion peuvent être destinées aux discussions ou aux annonces. Le logiciel Mailman est écrit en Python ; avant sa sortie, la communauté Python utilisait Majordomo, un gestionnaire de listes de diffusion basé sur Perl.

Aujourd'hui, Mark Sapiro assure la maintenance de la branche stable 2.1,

,

tandis que Barry Warsaw se concentre sur la nouvelle version 3.X.

Deux principes fondamentaux qui sont essentiels au succès continu de Mailman :

- Aucun message ne devrait jamais se perdre

- Un message ne doit jamais être transmis plus d'une fois

Dans Mailman 2, les développeurs ont repensé le système de gestion des messages afin de garantir que ces deux principes restent toujours au premier plan. Cette partie du système est stable depuis au moins une décennie et constitue l'une des principales raisons pour lesquelles Mailman est aujourd'hui aussi répandu.

Retour en haut de la page

Gestion des rebonds VERP

VERP signifie « Variable Envelope Return Path » (chemin de retour à enveloppe variable).

Il s'agit d'une technique bien connue utilisée par les listes de diffusion pour identifier sans ambiguïté les adresses de destinataires qui renvoient des messages.

Lorsque la liste de diffusion reçoit un message de retour, elle peut prendre des mesures utiles, comme désactiver l'adresse en question ou la supprimer de la liste des abonnés.

Il existe un format standard pour les messages de rejet, appelé « notifications d'état de livraison ». Mailman utilise une bibliothèque qui contient des dizaines de modèles de format de rejet, tous déjà rencontrés dans la pratique au cours des vingt années d'existence de Mailman.

VERP exploite une exigence du protocole SMTP de base pour permettre une détection sans ambiguïté des messages en retour, en renvoyant ces messages à l'expéditeur de l'enveloppe.

Ce n'est pas le De : champ dans le corps du message, mais en réalité le COURRIEL DE valeur définie lors de la connexion SMTP. Celle-ci est conservée tout au long du parcours de distribution, et le serveur de messagerie destinataire final est tenu, conformément aux normes, d'envoyer les messages de retour à cette adresse.

Si le serveur Mailman est mylist@example.org, puis l'expéditeur de l'enveloppe codée en VERP pour un message envoyé à une liste de diffusion anne@example.com sera :

mylist-bounce+anne=example.com@example.org. Les e-mails rejetés sont envoyés à l'adresse du destinataire codée selon le protocole VERP. Mailman peut alors analyser le À : en-tête permettant de déterminer le destinataire initial comme anne@example.com

L'utilisation de VERP implique que Mailman envoie exactement un seul exemplaire du message par destinataire.

VERP nécessite un identifiant unique COURRIEL DE pour chaque destinataire, et la seule façon d'y parvenir est d'envoyer un exemplaire unique du message.

Cette approche permet également d'éviter que le message ne soit identifié comme du spam.

Retour en haut de la page

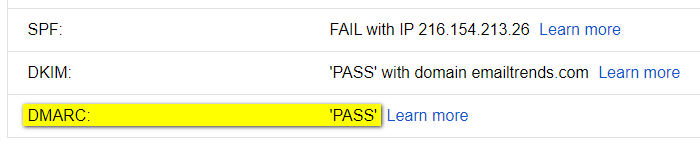

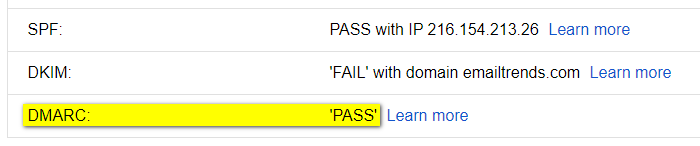

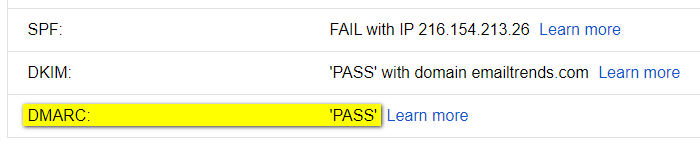

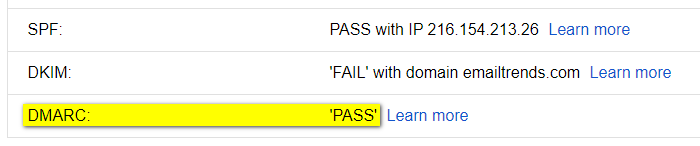

Alignement des adresses « De » et « De l'expéditeur »

Pendant la période d'essai, la valeur par défaut «application CopymailLa configuration « » utilise un domaine que nous fournissons comme Envoyé par adresse (également appelée adresse de rebond, chemin de retour ou adresse d'enveloppe), qui est l'adresse à laquelle les e-mails rejetés sont renvoyés. Cette Envoyé par le domaine est différent de celui De adresse de domaine (l'adresse de l'expéditeur visible par les destinataires).

Avant de le mettre en production, il faut apporter quelques modifications au DNS afin d'authentifier les messages envoyés avec le De domaine.

Les dernières normes en matière de messagerie électronique vous permettent d'envoyer des e-mails authentifiés en utilisant un sous-domaine comme Envoyé par adresse (par exemple, email.votredomaine.com) tout en pouvant continuer à utiliser le domaine de base comme De/Expéditeur adresse (par exemple, info@youremaildomain.com). Vous trouverez plus de détails dans le Authentification avancée des e-mails page.

La même situation peut se produire dans d'autres environnements. Nous vous recommandons de vérifier cela auprès de votre fournisseur d'accès à Internet.

Retour en haut de la page

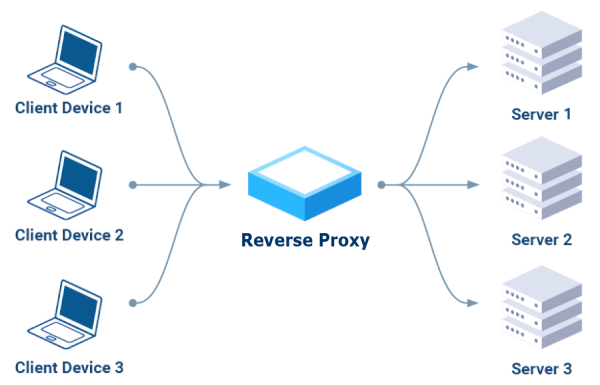

proxy inverse pour les serveurs SMTP

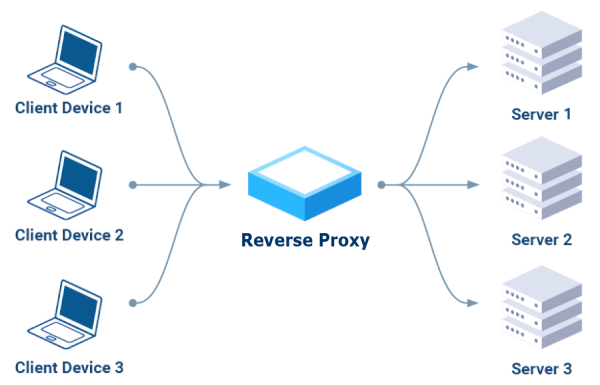

Un proxy inverse est un serveur placé en amont d'un ou plusieurs serveurs web

afin de traiter les requêtes des clients, ce qui permet d'améliorer la sécurité, les performances et l'évolutivité.

Au lieu de communiquer directement avec les serveurs,

les clients envoient leurs requêtes au proxy inverse,

qui les achemine vers les serveurs appropriés

en servant de point d'accès unique et sécurisé.

Principaux avantages :

- Sécurité

Il permet de bloquer les requêtes malveillantes, de chiffrer le trafic,

et de protéger les serveurs backend contre les attaques directes.

- Performances

Il répartit le trafic entrant entre plusieurs serveurs, ce qui évite la surcharge

d'un seul serveur et garantit une meilleure disponibilité.

- Évolutivité

Cette solution vous permet d'ajouter ou de supprimer des serveurs backend sans interruption de service,

ce qui vous permet de gérer une augmentation du trafic.

Proxy inverse HTTP uniquement (couche 7)

Il existe plusieurs outils disponibles sur Internet ; après avoir effectué des recherches, nous avons dans un premier temps écarté ceux qui ne prennent en charge que le protocole HTTP (couche 7) :

PAS d'

Apache

« Oh là là. Prenez le temps de vous familiariser avec les technologies que vous utilisez. Le courrier électronique utilise le protocole SMTP.

Apache utilise le protocole HTTP. Apache ne connaît absolument rien au SMTP. Si vous souhaitez travailler avec des messages électroniques, vous aurez besoin d'une technologie qui utilise le protocole SMTP. »

– EEAA a commenté le 18 août 2016 à 2 h 49

NO Caddy

« Caddy ne peut pas servir de proxy TCP, mais uniquement HTTP sur TCP.

Utilisez un proxy inverse capable de servir de proxy TCP, comme Traefik, Nginx ou haproxy, ou utilisez ce plugin expérimental. »

– ElevenNotes a commenté le 24 septembre 2024

Nous nous sommes ensuite concentrés sur les trois solutions recommandées dans les commentaires :

« Traefik, NginX ou HAProxy », que nous avons installées et testées une par une.

Traefik était le premier choix.

La plupart des tutoriels commençaient par Docker, une plateforme que je souhaitais éviter pour privilégier une solution plus simple,

éventuellement basée sur l'un des gestionnaires de paquets Linux, comme YUM pour les distributions basées sur RPM telles que Fedora et CentOS,

ou APT (Advanced Package Tool), utilisé sur les distributions basées sur Debian comme Ubuntu et Debian.

Après de longues recherches, nous avons trouvé cet article récent, qui décrit le type d'installation que nous recherchions :

Configurer Traefik en tant que service systemd.

Remarque : vous devez modifier les paramètres SELinux pour passer du mode « Enforcing » au mode « Permissive ».

Une fois encore, après avoir testé deux formations sur Udemy, nous avons trouvé cette excellente formation :

Traefik Crash Course (sans Docker)

Nous avons réussi à la faire fonctionner en reproduisant les exemples fournis.

Vers la fin de la vidéo, l'excellent formateur a exprimé son désaccord total avec cet outil :

Traefik Crash Course - 53:50 Résumé.

Cela nous a découragés de poursuivre les tests, ce qui nous a amenés à essayer autre chose.

NginX était le deuxième choix

Dans ce cas, l'installation a été plus simple, en utilisant YUM en bref :

yum install epel-release nginx nginx-mod-stream nginx-mod-mail

Remarque : dans SELinux, vous devez activer le relais :

setsebool -P httpd_can_network_relay 1

Pour cette formation, nous avons joué la carte de la sécurité en faisant appel au même formateur que lors du cours précédent :

Cours accéléré sur NginX (la première partie se termine au bout d'environ une heure et vingt minutes).

L'instructeur n'est d'ailleurs PAS convaincu par cette application, notamment par le fait qu'elle fait office à la fois de serveur web et de proxy inverse :

Cours accéléré sur NginX - 1:20:10 Résumé.

Le rapport se termine par « Je préfère HAProxy à NginX », nous avons donc décidé d'essayer HAProxy également.

Enfin, nous avons également testé HAProxy.

L'installation s'est avérée être un jeu d'enfant, car il s'agit d'une application très courante,

disponible dans tous les gestionnaires de paquets Linux, par exemple : yum install haproxy

Nous avons également consulté notre guide de référence :

HAProxy Crash Course.

Ça fonctionne, mais malheureusement, cela ne convient PAS à l'authentification SMTP :

« Il n'est pas possible de configurer HAProxy de cette manière, car HAProxy ne prend pas du tout en charge le protocole SMTP. »

– lukastribus a commenté le 17 août 2023

Un serveur SMTP standard utilisé comme proxy inverse

À ce stade, après deux semaines de tests, nous avons réalisé qu'

il valait mieux utiliser un serveur SMTP standard comme proxy inverse pour d'autres serveurs SMTP.

Il remplit sa fonction, en utilisant uniquement le protocole SMTP, authentifie correctement les connexions,

et peut transférer les requêtes vers d'autres serveurs SMTP via la fonction « smarhost ».

Dans Postfix, dans le fichier main.cf, comme suit :

relayhost = [adresse_du_smarthost]:port

Dans Sendmail, dans le fichier sendmail.mc, comme suit :

define(`SMART_HOST',`mail.example.com')

Retour en haut de la page

Il arrive parfois que vous ayez exporté des données depuis votre site web ou votre logiciel de gestion d'entreprise

contenant des informations sur les commandes ou les coordonnées des clients.

Peut-être n'aviez-vous besoin que de l'adresse e-mail et de la date de la commande.

Une solution consiste à importer toutes les données dans Excel, à supprimer les colonnes indésirables

et à exporter celles qui restent.

This may not work well if the email field also contains the email address description,

for example: “Dave Martin <davemartin@bogusemail.com>”.

Cela peut s'avérer fastidieux si vous devez répéter cette tâche à plusieurs reprises

ou si vous devez expliquer toutes les étapes à quelqu'un d'autre.

Une expression régulière (souvent abrégée en « regex » ou « regexp »),

est une suite de caractères qui définit un motif de correspondance dans un texte.

Un cas très simple consiste à rechercher un mot orthographié de deux façons différentes dans un éditeur de texte,

l'expression régulière série[sz]e correspond à la fois à « serialise » et à « serialize ».

La syntaxe permettant d'identifier des éléments dans le texte présente une certaine complexité

Tutoriel sur les expressions régulières (Regex)

Vidéo YouTube recommandée

« 38 minutes bien employées, ça vaut vraiment le coup »:

Comment rechercher n'importe quel motif de texte

(à partir de la 25e minute, la syntaxe permettant d'extraire les adresses e-mail est expliquée)

Aide-mémoire pour l'utilisation des expressions régulières

Les expressions régulières sont généralement prises en charge

dans les éditeurs de texte avancés tels que Notepad++ ou Atom.

Il existe également des outils en ligne gratuits, dont notamment :

https://regexr.com - un service en ligne permettant d'apprendre, de créer et de tester des expressions régulières.

Explication de l'interface Web :

Le champ « Expression » contient la syntaxe d'expression régulière.

Le champ « Text » correspond au contenu que vous souhaitez analyser.

Le menu « Tools > List » affiche les résultats de l'extraction.

Expression :

[a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+\.[a-zA-Z0-9_-]+

Texte :

Dave Martin

615-555-7164

173 Main St., Springfield RI 55924

davemartin@bogusemail.com

Charles Harris

800-555-5669

969 High St., Atlantis VA 34075

charlesharris@bogusemail.com

Eric Williams

560-555-5153

806 1st St., Faketown AK 86847

laurawilliams@bogusemail.com

Outils > Liste :

$&\n

Résultat :

davemartin@bogusemail.com

charlesharris@bogusemail.com

laurawilliams@bogusemail.com

Exemple 2 : pour extraire l'adresse e-mail et la date

Expression :

","(.*?)([a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+\.[a-zA-Z0-9_-]+)(.*?)",".*",(\d{2}\.\d{2}\.\d{4})

Texte :

"lorem ipsum dolor sit amet","Robert Farrell <rmfarrell@bogusemail.com>","",02.01.2024, ,5379,

"consectetur adipiscing elit","""Mesa, Rene <rmesa@bogusemail.com>""","",04.01.2024, ,20826,

"sed do eiusmod tempor incididunt","Antonio Bugan <antonio@bogusemail.com>","",04.01.2024, ,2856,

"ut labore et dolore magna aliqua","Crawley Down Tennis Club <hello@bogusemail.com>","",05.01.2024, ,4453,

Outils > Liste :

2, 4\n

Résultat :

rmfarrell@bogusemail.com,02.01.2024

rmesa@bogusemail.com,04.01.2024

antonio@bogusemail.com,04.01.2024

hello@bogusemail.com,05.01.2024

Aide-mémoire pour l'utilisation des expressions régulières

. - Any Character Except New Line

\d - Digit (0-9)

\D - Not a Digit (0-9)

\w - Word Character (a-z, A-Z, 0-9, _)

\W - Not a Word Character

\s - Whitespace (space, tab, newline)

\S - Not Whitespace (space, tab, newline)

\b - Word Boundary

\B - Not a Word Boundary

^ - Beginning of a String

$ - End of a String

[] - Matches Characters in brackets

[^ ] - Matches Characters NOT in brackets

| - Either Or

( ) - Group

Quantifiers:

* - 0 or More

+ - 1 or More

? - 0 or One

{3} - Exact Number

{3,4} - Range of Numbers (Minimum, Maximum)

source : extraits de code GitHub

Retour en haut de la page

Comment protéger les domaines « NO-MAIL »

La plupart des entreprises et des organismes publics enregistrent plusieurs noms de domaine.

Les entreprises achètent souvent plusieurs domaines pour parer aux erreurs des utilisateurs et protéger leurs marques.

Parfois aussi pour promouvoir des événements ou des projets qui méritent une visibilité particulière.

Le nombre de domaines peut varier de quelques dizaines à plusieurs centaines pour une seule activité.

Il va d'environ deux cents pour une municipalité d'une grande ville à plusieurs milliers pour Ferrari et Goldman Sachs.

Des chiffres vertigineux lorsqu'on considère le nombre total de domaines enregistrés,

qui, selon Verisign, s'élevait à 350 millions de noms de domaine à la fin de l'année 2022.

Bon nombre de ces domaines servent de « vitrine ». Aucune adresse e-mail n'est indiquée sur le site web.

Les demandes de contact sont généralement redirigées vers des formulaires à remplir ou vers les réseaux sociaux.

La gestion des envois d'e-mails, avec les authentifications requises (SPF, DKIM, DMARC, etc.), devient de plus en plus complexe.

C'est pourquoi, en général, un seul domaine est effectivement utilisé pour les communications officielles externes par e-mail.

Cependant, l'idée de protéger sa présence en ligne peut s'avérer être une arme à double tranchant.

Des « domaines vitrines » mal configurés peuvent facilement être exploités par des acteurs malveillants.

Ils abusent souvent de la notoriété de l'expéditeur pour gagner la confiance des destinataires et leur demander d'effectuer des actions

qui les exposent à des risques de divulgation d'informations confidentielles ou les incitent à ouvrir des liens et des pièces jointes.

Les destinataires risquent de compromettre la sécurité de leurs systèmes,

permettant ainsi à des groupes de cybercriminels d'y accéder depuis l'extérieur.

Les systèmes d'authentification complexes mentionnés ci-dessus présentent également des avantages.

Le protocole DMARC a été conçu pour lutter contre les faux e-mails,

afin d'empêcher des personnes ou des organisations non autorisées de se faire passer pour nos expéditeurs.

Une configuration rapide vous permet d'indiquer qu'un domaine donné n'est PAS utilisé,

afin d'avertir les destinataires de rejeter tout e-mail provenant de ce domaine.

Il suffit d'ajouter un enregistrement (une seule ligne) dans le DNS du domaine avec cette indication :

_dmarc.votredomaine.com. TXT "v=DMARC1; p=reject"

L'application de cette règle dépend du système qui reçoit les messages.

La bonne nouvelle, c'est que le protocole DMARC est une norme IETF approuvée depuis mars 2015.

La plupart des services de messagerie en ligne l'ont mis en œuvre pour protéger leurs utilisateurs.

Les messages provenant de domaines « NO-MAIL » seront automatiquement rejetés.

Ainsi, en plus de protéger votre entreprise contre les abus, vous éviterez que des « anciens » domaines, tels que

,

qui ne sont plus autorisés à envoyer des e-mails ni authentifiés, ne soient utilisés par erreur.

Pourquoi les entreprises utilisent-elles les SMS ?

Le problème : des e-mails non lus, des appels sans réponse

La boîte de réception d'un e-mail regorge de messages qui se disputent l'attention du consommateur,

ce qui rend d'autant plus difficile pour les entreprises de se faire remarquer par leurs clients et prospects.

Il est de plus en plus difficile de convaincre quelqu'un de lire un e-mail important (ou même de le joindre au téléphone)

.

48 % des consommateurs ont plus de 50 messages non lus dans leur boîte de réception.

La plupart des consommateurs s'abstiennent de trier leurs messages non lus, si bien que les e-mails s'accumulent.

– source : ZipWhip « Pourquoi vos clients ne lisent plus vos e-mails » (pdf 15 Mo)

Certaines mises à jour sont urgentes et peuvent revêtir une importance cruciale. Leur envoi par e-mail comporte le risque

que le message ne soit pas lu ou qu'il atterrisse dans le dossier des spams.

À la question « Combien de comptes de messagerie possédez-vous ? », 77 % des personnes interrogées ont répondu « deux ou plus ».

En général, un seul est configuré sur le smartphone.

Il arrive de plus en plus souvent que l'on appelle des clients sans obtenir de réponse

ou que l'appel soit redirigé vers la messagerie vocale

.

97 % des consommateurs admettent ignorer les appels provenant d'entreprises et de numéros inconnus.

– source : ZipWhip « Pourquoi vos clients ne répondent plus au téléphone » (pdf 15 Mo)

La solution : envoie-moi un SMS

La pandémie de Covid-19 a entraîné une augmentation de l'utilisation des appareils électroniques,

64 % des personnes interrogées ont déclaré : « Je passe plus de temps sur mon téléphone ».

58 % des consommateurs affirment que les SMS constituent le moyen le plus efficace pour les entreprises de les joindre rapidement.

– source : ZipWhip State of texting 2021 (pdf 21 Mo)

Même dans le commerce électronique, où l'adresse e-mail est généralement requise pour s'inscrire,

certaines grandes entreprises, dont Amazon, offrent la possibilité de s'inscrire via son numéro de téléphone portable.

L'explication : cinq bonnes raisons d'envoyer des SMS

-

C'est immédiat

Les SMS sont presque toujours lus, généralement quelques secondes après leur réception.

Les taux d'ouverture dépassent le seuil des 95 % (sur ces 95 %, 90 % ont lieu dans les trois minutes suivant la réception).

Les SMS sont courts et concis ; les communications sont essentielles et immédiates.

-

C'est simple :

Ils n'ont pas besoin d'une connexion Internet pour parvenir à leur destinataire.

Cela permet à votre marque d'atteindre des publics peu familiarisés avec les technologies.

Le fonctionnement est similaire à celui des contenus vidéo (rapide, instantané, et pouvant tenir en 160 caractères).

-

C'est omniprésent

Les SMS sont compatibles avec tous les téléphones mobiles de la planète, sans qu'il soit nécessaire d'installer de nouvelles applications.

Le smartphone (ou le téléphone mobile de l'ancienne génération) est toujours à portée de main de son propriétaire, tout comme son portefeuille et ses clés de maison.

Cela permet d'interagir avec un client où qu'il se trouve, via un canal fiable.

-

C'est peu coûteux

L'envoi de SMS est peu coûteux.

La longueur moyenne des messages envoyés ne dépasse pas 155 caractères (la limite est de 160 caractères par message).

Utiliser les SMS en complément des appels téléphoniques ou des e-mails permet de gagner du temps lors de la communication avec les clients.

-

C'est interactif

La communication s'effectue via un canal « non saturé » ; elle n'est ni « imposée » ni « stressante ».

Les SMS sont perçus comme plus importants ; ils ont donc plus de chances d'être ouverts et lus. Ils ont également plus de chances de recevoir une réponse.

Le langage utilisé dans les SMS est simple et favorise l'interaction. Les taux de réponse peuvent atteindre 45 %.

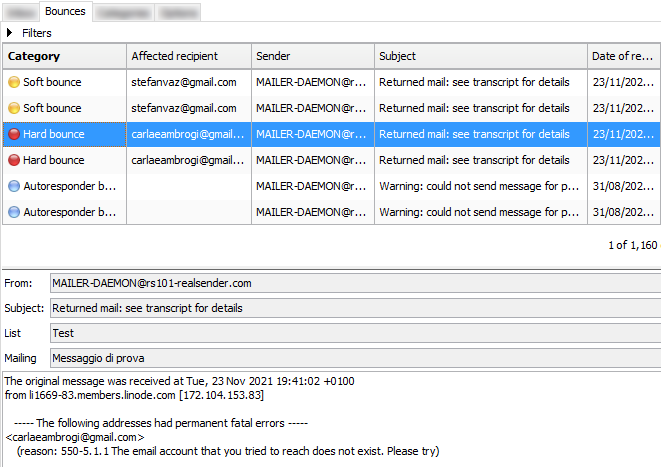

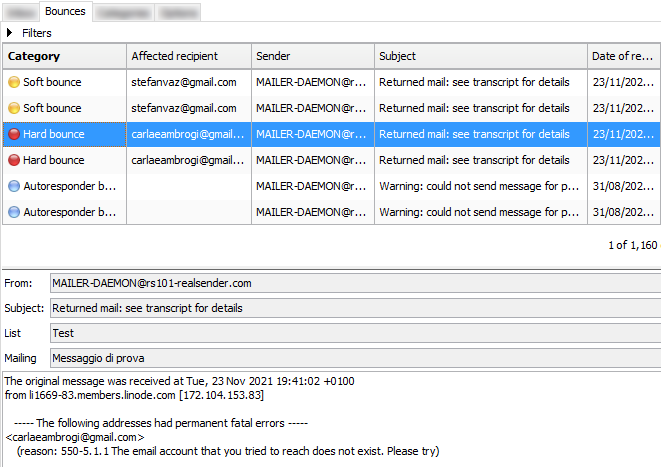

Comment gérer les e-mails rejetés

Les e-mails rejetés, ou simplement « rejets », sont les e-mails renvoyés automatiquement

par un MTA (Mail Transfer Agent) à l'expéditeur,

pour l'informer que le message n'a PAS été correctement reçu par le destinataire

L'objet est généralement « Courrier renvoyé : voir le détail pour plus d'informations ».

Les informations explicatives relatives au rejet, à savoir un code accompagné d'une description, se trouvent dans le corps du message.

Le « code d'état » devrait clairement identifier le type d'erreur à l'origine du renvoi

mais souvent, les codes et les descriptions utilisés par chaque fournisseur de services de messagerie

doivent être analysés et interprétés pour classer correctement le rebond.

Quels sont les risques liés aux e-mails rejetés ?

L'envoi de courriers électroniques à des destinataires erronés ou inactifs est considéré comme un « comportement de spammeur ».

on ne peut pas les ignorer

Si vous souhaitez atteindre le reste de votre liste, il vaut mieux cesser d'envoyer des messages à la partie « indésirable » de celle-ci.

On parle parfois d'« hygiène de liste ».

vous devriez en comprendre le sens

Il existe trois types de notification d'état de livraison (DSN) :

Réussite - L'e-mail a été remis (la notification n'est envoyée que si l'expéditeur en a fait la demande)

Rebond définitif (Hard Bounce) - Une erreur permanente s'est produite

Rebond temporaire (Soft Bounce) - Une erreur temporaire s'est produite

Rebond définitif (code d'état 5.XXX.XXX) : l'adresse e-mail a généré une erreur permanente

telle que « 550 5.1.1 … Utilisateur inconnu » ou « 5.1.2 … Hôte inconnu »

Une erreur permanente indique que vous ne devez plus jamais envoyer de message à ce destinataire.

Un seul message rejeté devrait déclencher le blocage de l'adresse e-mail.

soft bounce (code d'état 4.XXX.XXX) : l'adresse e-mail a généré une erreur temporaire

telle que « 452 4.2.2 … Boîte de réception pleine »

Une erreur temporaire indique que vous pouvez réessayer l'envoi ultérieurement.

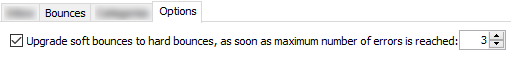

Au moins trois messages rejetés, à quelques jours d'intervalle, devraient déclencher le blocage de l'adresse e-mail.

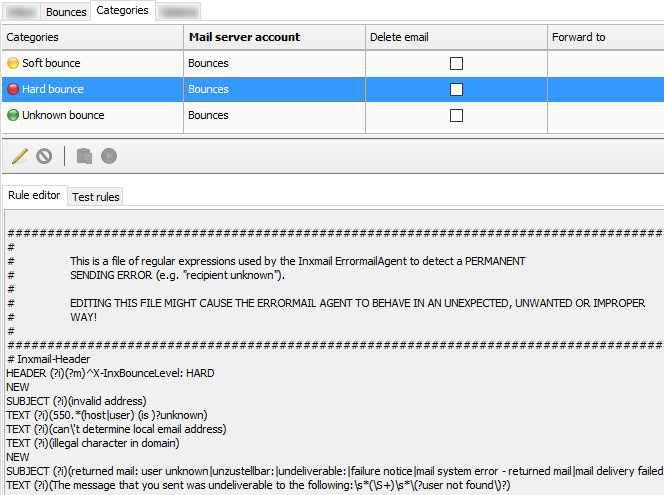

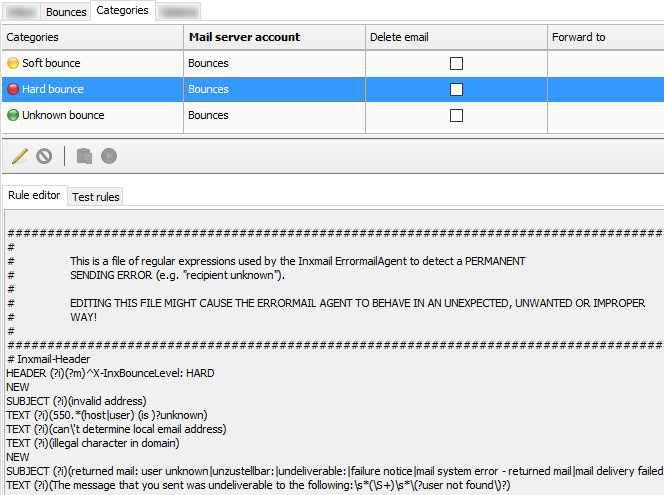

vous devriez savoir comment fonctionne la gestion des rebonds (et comment la paramétrer)

- Tous les messages renvoyés sont téléchargés par une application

elles sont mises à disposition pour être examinées par l'utilisateur, soit via l'interface de l'application, soit via un fichier JSON

- La classification suit certaines règles, qui peuvent être modifiées

- Ces options permettent de définir à quel moment les « soft bounces » seront reclassés en « hard bounces »

» Retour en haut de la page

Vérifiez le nombre de rebonds

Parfois, une erreur de configuration tant du côté de l'expéditeur que du côté du destinataire

peut entraîner un « soft bounce » voire un « hard bounce ».

Une bonne habitude consiste à vérifier le nombre de messages rejetés au cours de la semaine écoulée

pour voir si les chiffres sont identiques à ceux des semaines précédentes ou s'il y a des anomalies.

Si quelque chose ne va pas, vous vous en rendrez compte immédiatement.

Consulter les détails des rejets vous aidera à en déterminer la cause.

Certains systèmes vous permettent de définir le nombre de jours (par exemple 180)

au bout desquels les informations relatives aux messages non remis d'un abonné sont supprimées.

De cette manière, le serveur SMTP tentera de recontacter ce destinataire.

Les blocages activés par erreur seront automatiquement supprimés

mais la réputation du serveur SMTP pourrait en pâtir.

» Retour en haut de la page

Nouvelles tendances en matière de gestion des rebonds

En un mot : mieux vaut prévenir que guérir.

Pour éviter de nuire à la réputation de leurs serveurs SMTP,

de plus en plus de fournisseurs de services de messagerie (ESP) ont recours à une «liste de suppression des e-mails »

qui intervient avant que les messages n'atteignent la boîte de réception du destinataire.

Lorsqu'un client envoie un e-mail qui génère un rebond définitif,

l'adresse e-mail à l'origine du rebond est ajoutée à la liste de suppression.

La liste de suppression s'applique à tous les clients. En d'autres termes,

si un autre client tente d'envoyer un e-mail à une adresse figurant sur la liste de suppression,

le serveur SMTP ne l'enverra pas, car l'adresse e-mail est supprimée.

L'utilisation de serveurs SMTP dotés d'une adresse IP dédiée permet d'éviter certains problèmes liés au partage de réputation.

Par exemple, la « liste de suppression des e-mails » ne peut concerner que votre adresse IP,

de sorte que si un autre client entraîne la mise sur liste noire du serveur SMTP et les retours de courrier qui en découlent,

vos envois ne seront pas affectés.

» Retour en haut de la page

Codes d'état des messages rejetés

Les codes d'état utilisés pour identifier les rejets définitifs et les rejets temporaires ont la syntaxe suivante :

code-état = classe « . » objet « . » détail

Les codes d'état se composent de trois chiffres séparés par un « . »

- le premier sous-code (classe) indique si la tentative de distribution a abouti

- le deuxième sous-code (objet) indique la source probable de toute anomalie de livraison

- le troisième sous-code (détail) indique une condition d'erreur spécifique

Le sous-code (classe) fournit une classification générale du statut.

Les valeurs répertoriées pour chaque classe sont définies comme suit dans les RFC 3463 et RFC 6522:

2.XXX.XXX Réussite (N'est PAS envoyé sauf si l'expéditeur en fait la demande)

Le code « Réussite » indique que le DSN signale une opération de remise positive.

Des sous-codes détaillés peuvent fournir des informations sur les transformations nécessaires à la remise.

4.XXX.XXX Échec transitoire persistant

Un échec transitoire persistant est un échec dans lequel le message tel qu'il a été envoyé est valide,

mais où la persistance d'une condition temporaire a entraîné l'abandon ou le retard des tentatives d'envoi du message.

Si ce code accompagne un rapport d'échec de livraison, l'envoi ultérieur pourrait aboutir.

5.XXX.XXX Échec permanent

Un échec permanent est un échec qui ne sera probablement pas résolu par un renvoi du message sous sa forme actuelle.

Une modification du message ou de la destination doit être effectuée pour que la livraison aboutisse.

Quelques exemples de code et de descriptions :

2.0.0 : Envoyé (message accepté pour distribution)

4.2.2 : Limite dépassée

4.4.5 : Espace disque insuffisant

5.0.0 : Nom de domaine invalide

5.1.1 : Utilisateur inconnu

5.7.1 : Contenu du message rejeté

» Retour en haut de la page

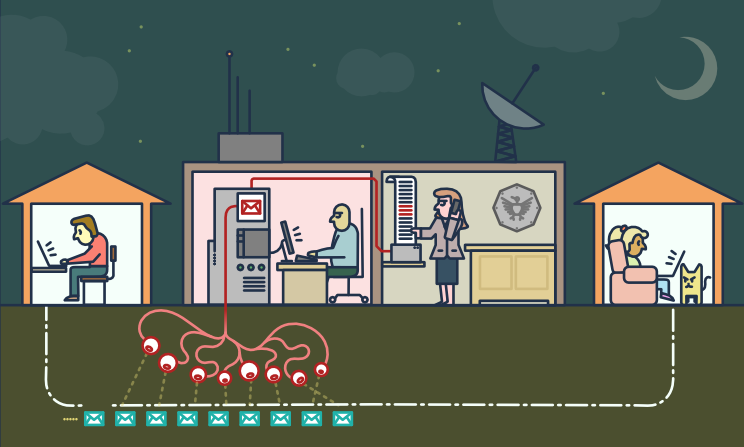

Comment vérifier si mon serveur SMTP est sécurisé

Avec la multiplication des attaques par ransomware dans les années 2020

le courrier électronique, notre principal moyen de communication sur Internet, est-il sûr ?

Les serveurs SMTP constituent une infrastructure particulièrement sensible.

Ils peuvent diffuser des messages électroniques en notre nom,

que nos interlocuteurs acceptent comme provenant d'expéditeurs de confiance

car ils sont correctement authentifiés par le serveur d'envoi.

Les serveurs SMTP constituent une infrastructure particulièrement sensible.

Ils acheminent des messages électroniques en notre nom,

que nos interlocuteurs considèrent comme provenant d'expéditeurs de confiance

car ils sont correctement authentifiés par le serveur SMTP de l'expéditeur.

Que se passe-t-il si quelqu'un d'autre utilise votre serveur SMTP ?

Comment vérifier si mon serveur SMTP est sécurisé ?

L'utilisation d'infrastructures sensibles sur Internet

nécessite un niveau élevé de protection afin d'éviter tout abus.

Si vous essayez d'envoyer des messages via smtp.gmail.com

,

vous serez bloqué et recevrez cette « alerte de sécurité critique » :

Application moins sécurisée bloquée

Google a bloqué l'application que vous essayiez d'utiliser

car elle ne respecte pas nos normes de sécurité. [...]

La seule alternative consiste à utiliser OAuth2, un protocole qui ne transmet pas les mots de passe

mais qui utilise plutôt des jetons d'autorisation pour vérifier l'identité.

Les serveurs de messagerie les plus utilisés sur Internet (données d'août 2021) sont :

Exim (58 %), Postfix (35 %), Sendmail (4 %)

Pour continuer à utiliser votre propre serveur de messagerie

et réduire ainsi le risque de piratage,

voici les conditions minimales à vérifier :

-

n'accepter que les authentifications sécurisées

le nom d'utilisateur et le mot de passe doivent être transmis via des connexions sécurisées,

généralement le port 587 avec TLS , le port 25 avec TLS ou le port 465 avec SSL

les communications de données sensibles en texte clair sont désactivées

-

Il faut vérifier l'adresse « Mail-From » (l'expéditeur),

Seules les personnes que vous avez autorisées pourront passer

-

Configurez Fail2ban pour bloquer toutes les attaques externes

afin d'empêcher toute tentative de contournement de vos protections.

Fail2ban doit notamment bloquer toutes les tentatives répétées :

- en se connectant avec un nom d'utilisateur ou un mot de passe erroné

- pour envoyer des e-mails en se faisant passer pour un expéditeur non autorisé

- pour interrompre la connexion SMTP pendant le processus d'authentification

(des connexions interrompues à plusieurs reprises rendent le service SMTP indisponible pour les utilisateurs légitimes)

Le blocage intervient généralement après trois à dix tentatives

et entraîne l'interdiction de l'adresse IP d'origine pendant trois à vingt-quatre heures.

Il est assez facile de vérifier ces points et de déterminer si

votre infrastructure SMTP nécessite une mise à niveau de sécurité.

Fail2ban protège votre serveur contre les attaques par force brute et les attaques DDoS.

C'est un peu comme si, lorsqu'un inconnu frappait à la porte,

après un certain nombre de coups, la porte disparaissait.

Un témoignage tiré de Hacker News:

Je gère mon propre serveur de messagerie depuis plusieurs années et je pense que beaucoup d'autres ici

utilisent des solutions comme Mail-in-a-box, mailcow, Mailu, etc.

Jusqu'à l'arrivée du coronavirus, je n'avais jamais eu de gros problèmes avec mon serveur de messagerie, mais ces dernières semaines,

j'ai reçu un trafic entrant très important – c'était trop pour mon serveur et je devais le redémarrer manuellement à chaque fois...

[...] Edit : j'ai modifié mes paramètres fail2ban et j'ai découvert que j'étais principalement la cible

d'attaques par force brute contre lesquelles je devrais pouvoir me protéger avec des outils comme fail2ban

Fail2ban est un outil d'analyse des journaux qui surveille les journaux système

à la recherche de signes indiquant une attaque automatisée.

Lorsqu'une tentative d'attaque est détectée, à l'aide des paramètres définis,

Fail2ban ajoute une nouvelle règle au pare-feu (iptables ou firewalld)

afin de bloquer l'adresse IP de l'attaquant, soit pour une durée déterminée, soit de manière permanente.

Fail2ban peut également vous avertir par e-mail qu'une attaque est en cours.

Fail2ban est principalement destiné à lutter contre les attaques SSH, mais il peut être configuré davantage

pour fonctionner avec n'importe quel service utilisant des fichiers journaux et susceptible d'être compromis.

Il est très répandu. En effectuant une recherche sur Google, on trouve facilement

des exemples de configuration permettant de sécuriser les serveurs de messagerie.

Paramètres DNS pour l'envoi d'e-mails

Quels sont les paramètres DNS du domaine nécessaires pour envoyer des e-mails ?

Les fournisseurs de messagerie exigent généralement que vous validiez le domaine de l'expéditeur

avant de pouvoir utiliser leurs serveurs SMTP. Il y a deux raisons à cela :

-

Prouver la propriété d'un domaine

En gérant le DNS, vous prouvez que vous contrôlez le domaine de l'expéditeur

Cela signifie que vous n'utilisez pas le domaine d'une autre personne (usurpation d'identité)

-

Envoi d'e-mails authentifiés

En configurant l'authentification SPF et DKIM, vos messages

sont reconnus par les destinataires comme provenant d'un « véritable » expéditeur

Si votre domaine et votre fournisseur SMTP jouissent d'une bonne réputation

les messages devraient arriver dans la boîte de réception des destinataires

Résumé :

Fournisseurs de services de messagerie électronique : exigences applicables aux expéditeurs vérifiés

Vous trouverez ci-dessous certains des principaux fournisseurs que nous avons testés, classés par ordre alphabétique.

Fin juillet 2021, nous avons testé les paramètres de base nécessaires pour commencer à envoyer des e-mails.

Le domaine vérifié était « emailperfect.com ». Il a été enregistré en 2012 et n’avait jamais été utilisé pour envoyer des e-mails auparavant.

| Nom du prestataire |

Alignement du domaine « De » avec l'

dans DKIM |

Alignement du domaine « Mail-From » avec l'

SPF |

Remarques |

| Amazon SES |

oui (3 enregistrements CNAME) |

NON (@amazonses.com) |

|

| Mailgun |

oui (enregistrement TXT) |

oui (enregistrement TXT) |

Vérification de la réception des e-mails Hotmail et Yahoo* |

| Mailjet |

oui (enregistrement TXT) |

NON (@mailjet.com) |

Vérification de la réception des e-mails Hotmail et Yahoo* |

| RealSender |

oui (2 enregistrements CNAME) |

oui (enregistrement TXT) |

adresse IP dédiée |

| Sendgrid |

oui (2 enregistrements CNAME) |

oui (enregistrement CNAME) |

Vérification de la réception des e-mails Hotmail* |

Sendinblue |

NON (sendinblue.com) |

NON (@aa.d.sender-sib.com) |

Aucune vérification de l'expéditeur n'est requise |

| Smtp2go |

oui (1 enregistrement CNAME) |

oui (enregistrement CNAME) |

|

* = Nous avons envoyé un message à chacune des boîtes mail suivantes et avons noté si quelque chose nous incitait à vérifier à nouveau :

Gmail, Hotmail, Yahoo, GMX, Aruba, Tiscali, Exchange Online

Pourquoi est-il si important que l'expéditeur soit vérifié ?

En 2021, nous estimons qu’il est indispensable que le domaine de l’expéditeur soit authentifié

afin que le destinataire sache que l’adresse e-mail de l’expéditeur n’a pas été falsifiée.

La vérification préventive de l’authentification réduit également considérablement le risque d’abus des systèmes d’envoi.

C'est pourquoi nous avons « supprimé » un fournisseur de la liste :

Il n'exige pas de validation de domaine avant d'autoriser l'envoi de messages.

Qu'est-ce que l'alignement de domaine ?

Lorsqu'on envoie un message, on a affaire à deux domaines :

- dans l'adresse « De » de l'expéditeur, qui est visible par les destinataires

- dans l'adresse « Mail-From » (également appelée « expéditeur de l'enveloppe » ou « return-path »),

qui est masquée et gérée directement par le fournisseur de services de messagerie (ESP) afin de recevoir les e-mails rejetés

L'exigence d'« alignement des domaines » est résumée dans cette phrase :

« lorsqu'un expéditeur authentifie son e-mail à l'aide de SPF et/ou DKIM,

au moins l'un des domaines doit correspondre au domaine d'expédition (From) »

Enregistrement CNAME ou enregistrement TXT : lequel est le meilleur ?

Pour l'authentification DKIM, un enregistrement CNAME est plus simple à mettre en place.

On peut obtenir le même résultat en ajoutant un enregistrement TXT de 2048 bits, mais cette méthode est plus complexe.

De plus, la délégation de l'enregistrement DKIM via CNAME permet à votre fournisseur

de modifier sa clé si nécessaire pour des raisons de sécurité.

Dans le cadre de l'authentification SPF utilisant un enregistrement CNAME, l'adresse « Mail-From »

sera un sous-domaine géré par votre fournisseur de messagerie, par exemple : bounce.nom-de-votre-entreprise.org.

Le fournisseur se chargera à la fois de l'authentification SPF et du traitement des messages rejetés.

L'enregistrement TXT pour l'authentification SPF est la meilleure option avec des serveurs de messagerie tels que Zimbra ou Exchange,

où chaque expéditeur reçoit directement les messages rejetés.

Il n'existe qu'un seul enregistrement TXT pour l'authentification du domaine,

ce qui peut compliquer la gestion si vous administrez plusieurs serveurs SMTP.

Qu'est-ce qu'une adresse IP dédiée ?

L'« adresse IP » (

)

est comparable à un numéro de téléphone fixe ou mobile.

La plupart des services SMTP fournissent des adresses IP « partagées » à leurs clients.

À chaque envoi de mailing, une adresse IP différente est attribuée.

Une « adresse IP dédiée » signifie que l'adresse IP utilisée pour l'envoi de vos e-mails restera inchangée au fil du temps.

Cela vous offre un excellent contrôle sur la réputation de l'expéditeur, qui ne peut pas être compromise par l'utilisation de cette adresse par d'autres.

Devrions-nous gérer directement les paramètres DNS du domaine de l'entreprise ?

Pas forcément, car cela demande certaines compétences techniques.

La direction de l'entreprise doit savoir que quelques modifications des paramètres DNS

peuvent avoir de graves conséquences, telles que :

- rediriger les visiteurs du site Web vers un autre serveur Web

- rediriger les messages entrants vers un autre serveur de messagerie

- perturber l'authentification des e-mails afin que les messages soient considérés comme du spam ou rejetés

» Retour en haut de la page

Comment gérer les listes de diffusion

Comment gérer les listes de diffusion de manière proactive ?

-

Tout d'abord : pourquoi utiliser un gestionnaire de listes de diffusion ?

Les systèmes CRM (tels que Salesforce et Microsoft CRM)

et les messageries professionnelles (telles qu'Office 365 et Google Apps Gmail)

ne sont pas adaptés aux envois en masse.

Ils ont été conçus pour une communication individuelle.

Souvent, pour éviter les abus, ils imposent des limites quotidiennes d'envoi.

Il arrive souvent que les entreprises doivent envoyer des e-mails à la plupart de leurs contacts ou à certains groupes sélectionnés.

Les envois en masse doivent être gérés à l'aide de systèmes dédiés,

capables de traiter de grandes quantités de messages et de gérer les désabonnements automatiques.

-

Deuxième étape : où trouver ces solutions ?

La réponse la plus simple est de se tourner vers les offres « SaaS » (Software as a Service)

(Mailchimp est le système le plus connu ; Inxmail, moins connu, est utilisé par les grandes entreprises).

Le choix entre une installation locale et des services cloud est toujours important.

Nous pensons que l'option locale permet de « reprendre le contrôle de ses e-mails », ce que nous encourageons.

Même si vous décidez d'utiliser une application auto-hébergée dans le cloud,

cela vous permet de changer facilement de fournisseur tout en conservant la même solution.

-

Trois solutions méritent d'être mentionnées :

- Sendy est un logiciel abouti, mais il s'agit d'un logiciel « à code source fermé » et payant.

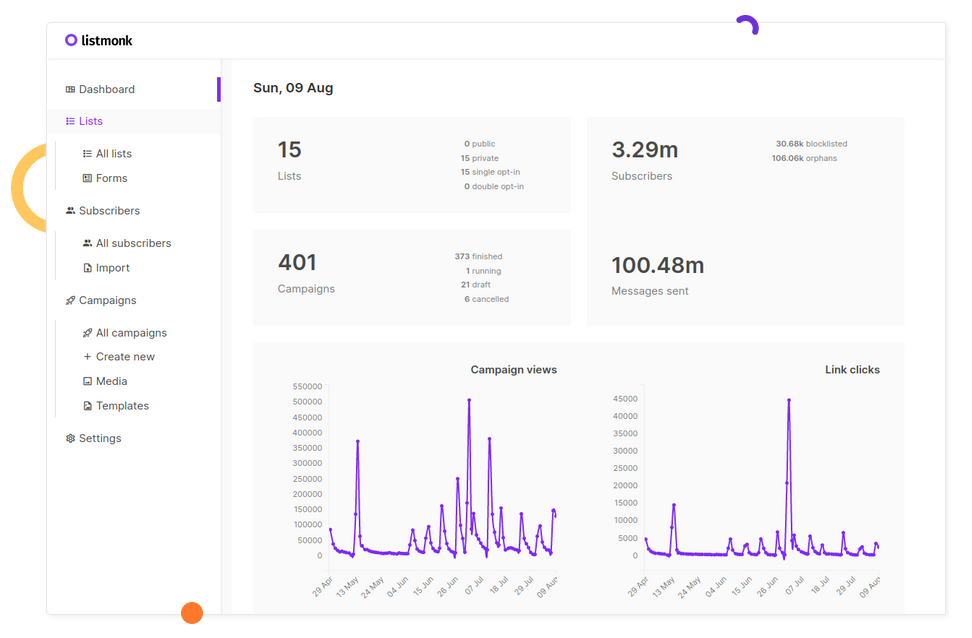

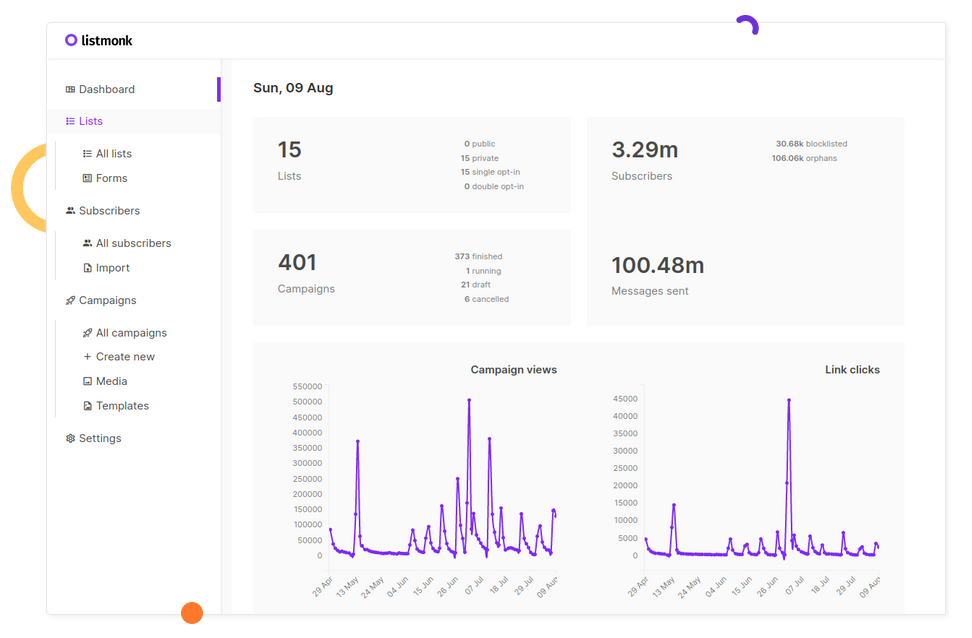

- Listmonk est un logiciel libre. La version 1 a été publiée en 2021. Il a été développé en Go,

Il est fourni sous forme de binaire autonome et sa seule dépendance est une base de données Postgres. Sur GitHub, il compte 5 400 étoiles.

- Mailtrain est également un logiciel libre. La première version a été publiée en 2016, la version 2 en 2021.

Il utilise une base de données MySQL. Sur GitHub, il compte 4 800 étoiles.

À la recherche d'une interface épurée, d'une solution axée sur les listes, facile à gérer

et à restaurer en cas de problème, nous avons estimé que Listmonk était le meilleur choix.

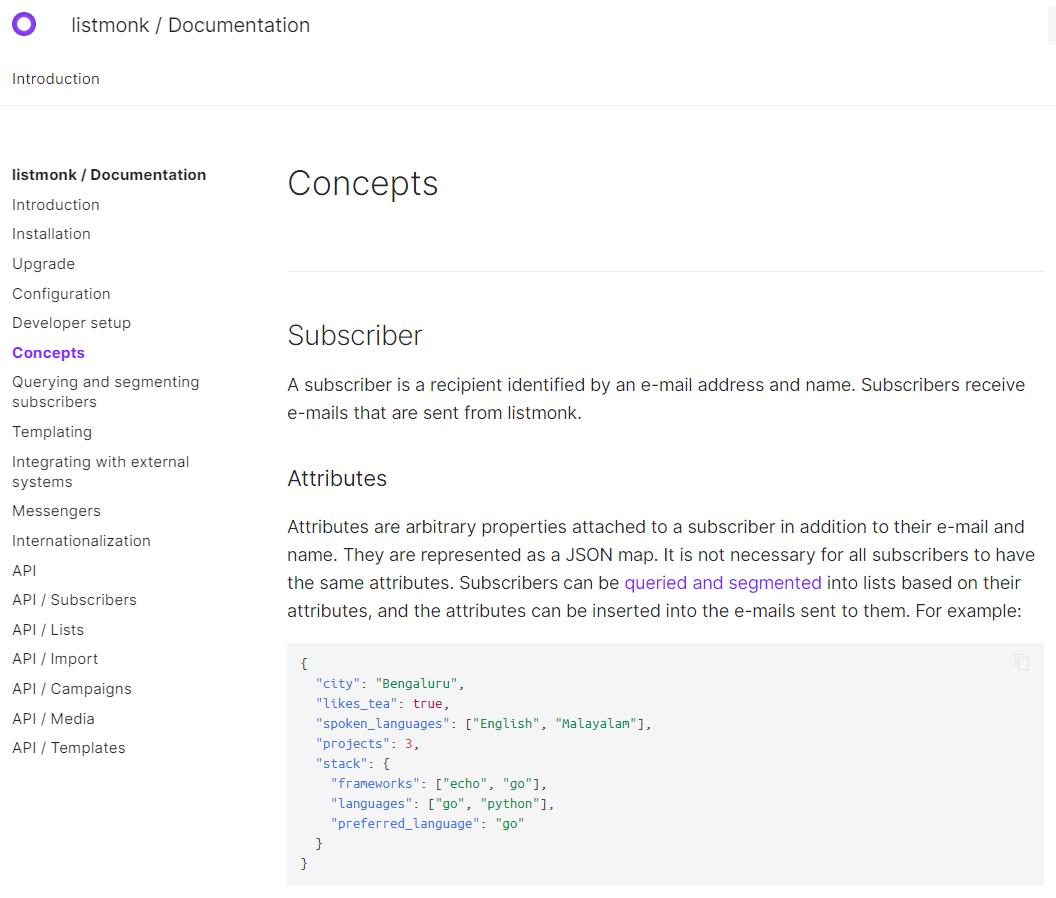

listmonk est un gestionnaire de listes de diffusion et de newsletters auto-hébergé et hautement performant.

Il est fourni sous forme de binaire autonome et ne nécessite qu'une base de données Postgres.

Premières étapes de la demande

Voici l'annonce originale publiée sur Hacker News:

knadh, le 12 juillet 2019 [–]

C'est l'auteur qui parle. Pour vous donner un peu de contexte sur les raisons qui ont motivé la création de listmonk, au travail (dans le secteur financier réglementé),

nous devons envoyer régulièrement des e-mails, principalement des mises à jour importantes, à plus de 1,5 million de clients.

Nous avons utilisé phpList pendant très longtemps, puis nous avons essayé MailTrain et Sendy avant de finalement décider de réinventer la roue

après avoir rencontré un certain nombre de problèmes, dont quelques-uns, parmi les plus importants, sont mentionnés ci-dessous.

- Performances. Des délais d'envoi d'e-mails déraisonnablement longs.

phpList s'est dégradé au point de mettre plusieurs jours à traiter une campagne.

listmonk peut lancer N goroutines (~threads) et envoyer des e-mails vers plusieurs serveurs SMTP.

Sur une instance EC2 standard, nous sommes capables d'envoyer plus de 1,5 million d'e-mails en quelques heures.

- L'importation d'abonnés était extrêmement lente. L'intégration directe pour synchroniser les abonnés avec des CRM externes était fastidieuse.

Les insertions directes dans la base de données étaient compliquées en raison de la complexité des structures de tables. listmonk importe 10 000 enregistrements par seconde dans une base de données Postgres sur une instance EC2 standard.

- Segmentation. Nous devons souvent segmenter rapidement les utilisateurs en fonction d'attributs et de conditions personnalisés, puis leur transmettre une mise à jour.

listmonk prend en charge les expressions SQL pour segmenter les utilisateurs en fonction de leurs attributs, qui sont définis comme des mappages JSON arbitraires (grâce au type JSONB de Postgres).

- Absence de modèles dynamiques. Les modèles listmonk prennent en charge les expressions de modèle Go, ce qui permet d'écrire de la logique dans les messages pour les rendre dynamiques.

Kailash Nadhisest un développeur très actif dans le domaine des logiciels libres (FOSS).

Il travaille chez Zerodha, la plus grande société de courtage en Inde.

Le blog de l'équipe technique de Zerodha est publié sur zerodha.tech.

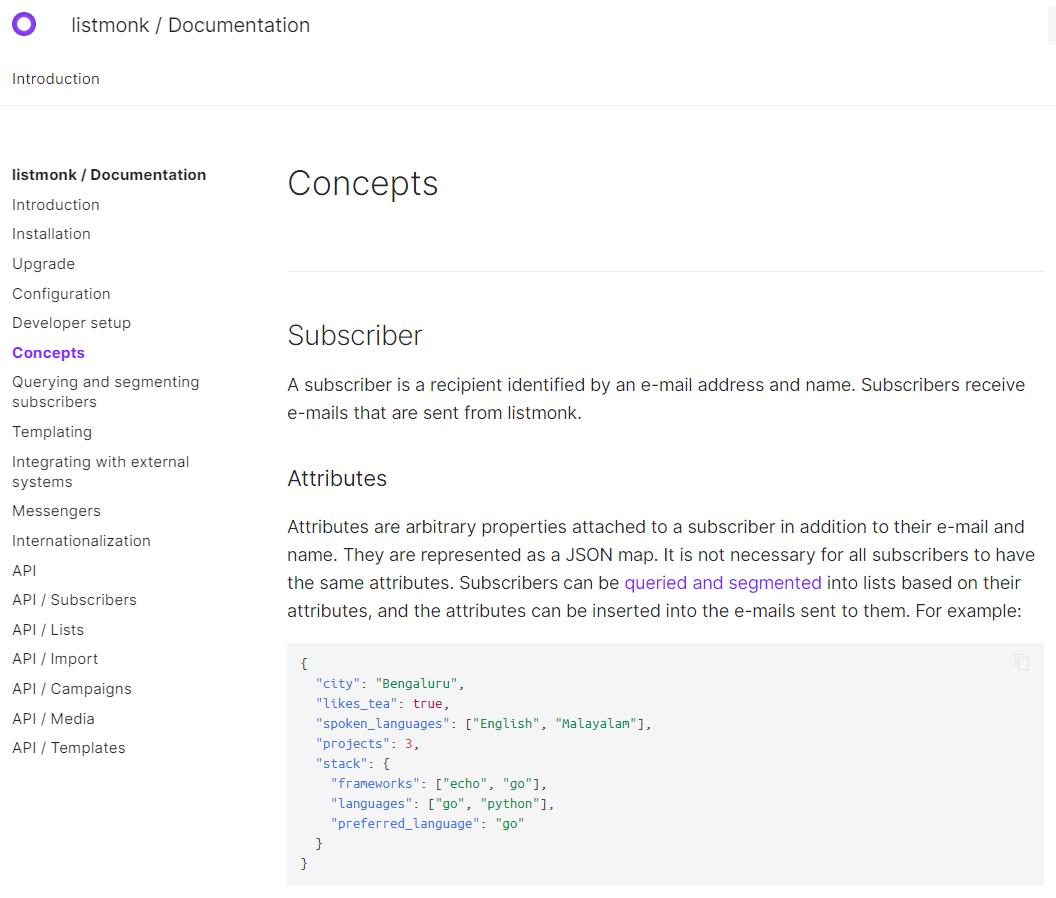

Les détails

Listmonk dispose d'une documentation complète pour une utilisation standard (via l'interface Web) et pour les développeurs (via l'API).

Cette solution convient aussi bien aux listes volumineuses (pouvant compter jusqu'à plusieurs millions d'abonnés) qu'aux petits groupes.

Grâce à la fonctionnalité de recherche et de segmentation des abonnés,

elle vous permet de rechercher et d'exporter une sélection d'abonnés en fonction de leurs profils et de leurs caractéristiques.

Les données extraites peuvent être facilement importées dans une nouvelle liste de diffusion ciblée.

Il manque certaines fonctionnalités importantes, comme la gestion des e-mails rejetés.

Mais cela devrait être disponible dans la prochaine version majeure :

Traitement des e-mails rejetés #166

Aperçu de la capture d'écran du traitement des e-mails rejetés

Considérations techniques

Nous avons déjà utilisé une autre application Go par le passé : RealSender - DMARC REPORTS.

Source : dmarc-report-converter. Elle a fonctionné immédiatement, sans aucun problème.

« Le système de gestion de bases de données PostgreSQL, fort de plus de vingt ans de développement,

est aujourd’hui la base de données open source la plus avancée qui soit. »

-- Une brève histoire de PostgreSQL - https://www.postgresql.org/docs/9.3/history.html

Nous en avons eu un petit aperçu lorsque nous avons travaillé par le passé sur l'installation du serveur Inxmail Professional.

En 2017, Inxmail GmbH a annoncé qu'elle ne prendrait plus en charge que PostgreSQL, abandonnant toutes les autres bases de données :

À compter du 1er janvier 2019, nous nous concentrerons sur une infrastructure technique optimale et cesserons d'assurer le support

des serveurs Windows ainsi que des bases de données MySQL, Oracle et MS SQL Server.

Cela signifie que nous n'assurerons plus le support que pour Inxmail Professional fonctionnant sur des serveurs Linux et PostgreSQL.

-- Solution de licence Inxmail Professional : modifications de notre support système

https://www.inxmail.de/files/files/de/downloads/Inxmail-Professional-licence-solution-EN.pdf

C'est sans aucun doute un excellent choix et un investissement dans des connaissances précieuses pour les débutants.

Les cours en ligne d'Udemy peuvent vous aider pour l'installation initiale et la maintenance de PostgreSQL.

L'open source comporte des risques : un projet récent, lancé en 2019, sera-t-il maintenu à l'avenir ?

Personne ne le sait ; dans le pire des cas, un autre développeur s'en chargera peut-être, mais :

- il semble essentiel de par ses caractéristiques, mais s'il est trop complexe, il devient difficile à entretenir

- Nous avons envoyé un rapport de bogue concernant Listmonk et avons reçu une réponse du développeur en moins de deux heures

- L'auteur travaille dans une grande entreprise qui l'utilise en interne

Délivrabilité des e-mails

Délivrabilité des e-mails, questions et réponses :

hemancuso, le 12 juillet 2019 [–]

Des projets comme celui-ci semblent être une excellente idée, mais la délivrabilité semble poser un problème majeur,

difficile à évaluer à moins de disposer d'une expérience suffisante.

Quelles sont les meilleures pratiques pour utiliser/choisir un ESP

si l'on devait mettre en place un projet de ce type et que l'on souhaite garantir une délivrabilité raisonnable ?

knadh le 12 juillet 2019 [–]

C'est l'auteur qui parle. Nous utilisons ListMonk en production au sein de notre entreprise (secteur financier réglementé)

pour envoyer des mises à jour par e-mail, y compris des communications réglementaires, depuis plus de 6 mois.

Nous hébergeons nos propres instances SMTP à l'aide de Postal sur des instances EC2 et n'avons jamais rencontré de problèmes de délivrabilité.

S'il s'agit d'e-mails légitimes, je ne pense pas que ce soit un gros problème.

Nous sommes d'accord sur le fait que l'envoi de communications régulières aux clients devrait permettre d'éviter la plupart des problèmes de livraison.

D'après notre expérience, plus le nombre est élevé, plus le risque de rencontrer des difficultés est grand.

Les serveurs AWS EC2 sont souvent mis sur liste noire par Gmail : tous les messages envoyés sont acheminés vers le dossier « Spam ».

RealSender propose des serveurs SMTP à adresse IP dédiée,

qui fonctionnent dans un environnement fiable et surveillé en permanence.

À propos du nom

goberoi, le 13 juillet 2019 [–]

Question un peu hors sujet : comment as-tu choisi ce nom ?

knadh, le 13 juillet 2019 [–]

Je ne m'en souviens pas très bien, mais je crois que l'idée était quelque chose comme

« une gestion de listes simple et sereine ».

Essayons

Vous pouvez obtenir une installation de démonstration opérationnelle en quelques minutes à l'aide de l'image Docker.

Vous pouvez également demander un compte de démonstration ListMonk auprès de RealSender.

» Retour en haut de la page

Comment envoyer des newsletters

Une fois la liste mise sur liste noire, le service client d'un grand fournisseur de services anti-spam répond souvent :

« Veuillez vérifier la qualité de votre liste afin de vous assurer que les destinataires sont intéressés par vos envois. »

Les notions d’« hygiène des listes » et d’« intérêt des destinataires » revêtent de nombreuses facettes :

A - du côté de la MACHINE - « l'hygiène des listes »

-

une gestion efficace des inscriptions et des désinscriptions

l'abonné doit avoir validé son adresse e-mail (double opt-in),

les destinataires doivent pouvoir se désabonner facilement et en toute sécurité (opt-out)

-

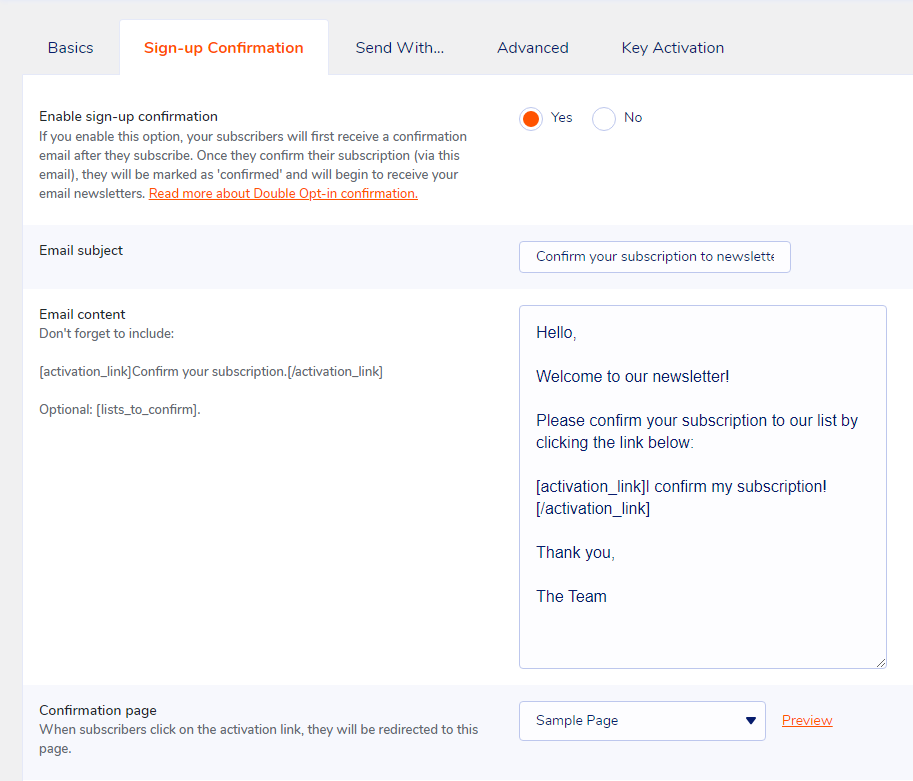

Envoyez vos messages uniquement aux destinataires « actifs » et pleinement engagés

N'envoyez pas de messages à plusieurs reprises aux destinataires dont l'adresse est erronée ou dont la boîte de réception est pleine

Cessez d'envoyer des messages aux destinataires inactifs ; leur absence d'interaction est un signe évident de désintérêt

-

le contenu doit être correctement structuré (il ne doit pas s'agir d'une simple image) et « adaptatif », afin d'être lisible sur différents appareils

sinon, les filtres anti-spam risquent de bloquer le message avant qu'il n'atteigne la boîte de réception du destinataire

-

assurez-vous que les serveurs reconnaissent l'expéditeur

L'authentification des e-mails permet aux serveurs de messagerie destinataires d'identifier les messages comme provenant d'expéditeurs de confiance

B - du point de vue HUMAIN - « l'intérêt des bénéficiaires »

-

Les abonnés doivent pouvoir compter sur le contenu qu'ils reçoivent

Les destinataires doivent attendre votre message avec impatience et l'apprécier

-

Les réponses des utilisateurs doivent être gérées

Il arrive parfois qu'un problème survienne ou qu'un destinataire ait simplement besoin de vous contacter,

peut-être juste pour vous indiquer qu'il ne souhaite plus recevoir de messages, même s'il existe un lien de désabonnement

Côté MACHINE - « hygiène des listes »

Les points énumérés ci-dessus peuvent être facilement gérés pour les petites listes, comptant quelques centaines de destinataires.

Souvent, l'expéditeur les connaît personnellement, car il s'agit de clients ou de membres d'une association.

Les choses se compliquent lorsque la liste est plus longue, avec des milliers de destinataires

et que davantage de personnes travaillent sur les envois.

Dans ce cas, il est indispensable d'utiliser des outils professionnels.

On trouve sur Internet de nombreuses solutions professionnelles pour le marketing par e-mail,

la plus connue à l'échelle internationale est MailChimp

de nombreux sites web proposent également une liste d'alternatives à MailChimp.

La mission d'EmailTrends est de « reprendre le contrôle de ses e-mails »,

C'est pourquoi nous vous proposons une autre solution.

Selon W3Techs, WordPress alimente 40 % de tous les sites web sur Internet

et c'est la technologie la plus populaire sur l'ensemble d'Internet dans la catégorie Open Source.

Avec plus de 200 000 installations actives, Mailpoet

est l'un des plugins WordPress les plus utilisés pour les newsletters.

MailPoet est un logiciel libre et, depuis fin 2020,

fait partie des sociétés liées à Automattic, la société mère de WordPress.

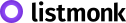

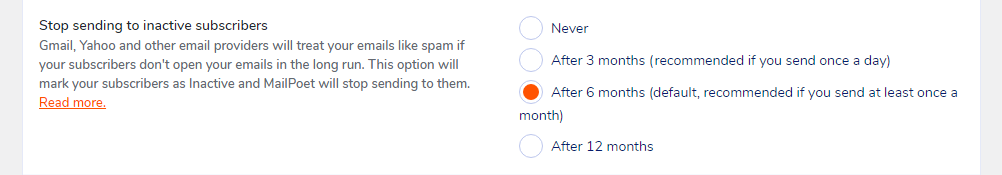

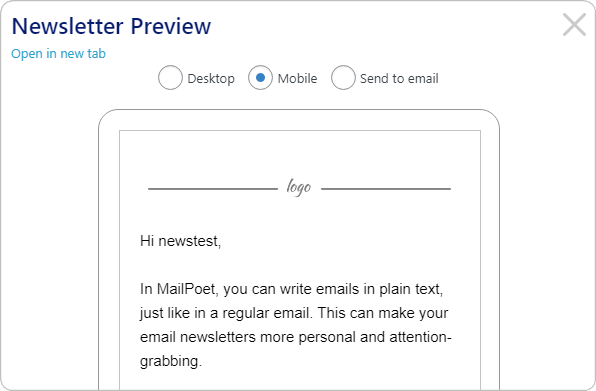

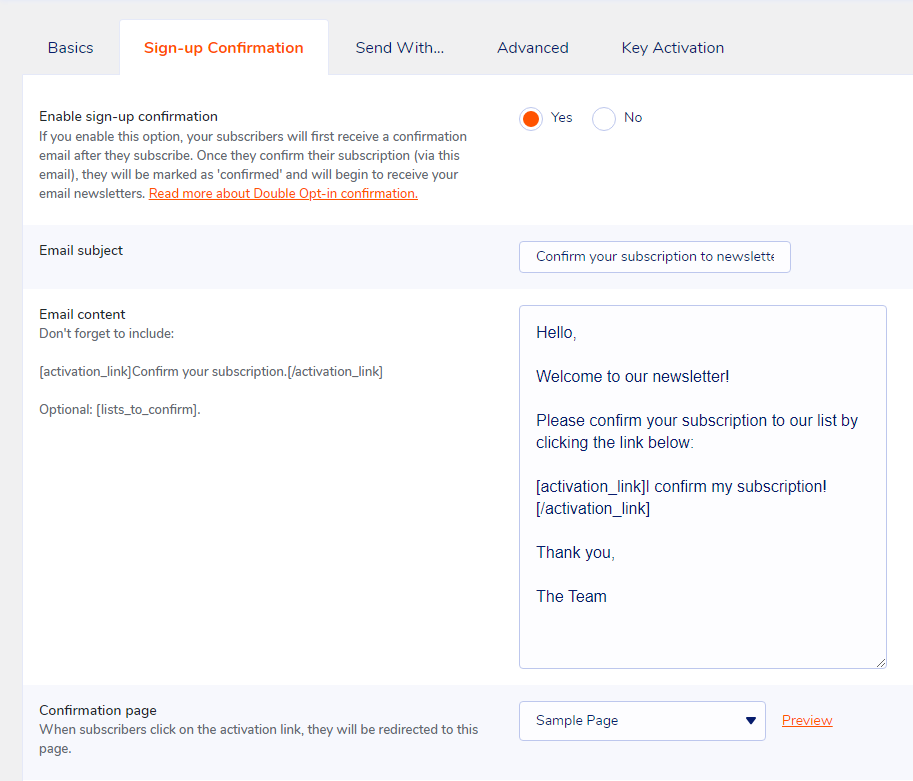

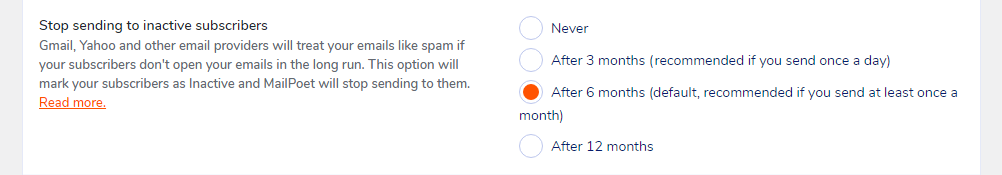

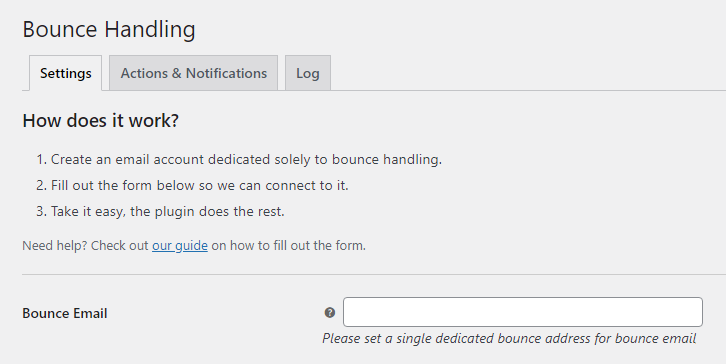

Voici quelques captures d'écran qui vous donneront une idée de la manière dont ces différents points sont pris en compte :

inscriptions et désinscriptions

destinataires pleinement impliqués

modifier le statut de l'abonné en « Rejeté »

modèles d'e-mails adaptatifs

Mailpoet propose un modèle économique « freemium », qui vous permet de choisir l'option suivante :

« Je veux simplement la version Premium sans envoi ».

Le serveur SMTP dédié RealSender peut être configuré via l'option « Envoyer avec… > Autre ».

Le plugin « Bounce Handler MailPoet », associé aux boîtes aux lettres de newsletter fournies par RealSender

, garantira l'authentification correcte des e-mails envoyés.

» Retour en haut de la page

Côté HUMAIN - « l'intérêt des bénéficiaires »

L'aspect humain est plus difficile à mettre en place,

c'est aussi ce qui fait toute la différence

lorsque la gestion technique n'est pas parfaite.

« BE RELEVANT »

est un slogan utilisé il y a quelques années dans le domaine du marketing par e-mail.

Lorsque vous envoyez des informations précieuses à des personnes

que vous connaissez bien après avoir longuement discuté avec elles,

peu importe que la mise en page soit mauvaise

ou que le message atterrisse dans le dossier des spams.

Ils pardonneront toujours les imperfections techniques,

ils attendront vos e-mails, les liront

et cliqueront sur le bouton « Ce n'est pas un spam » si nécessaire.

» Retour en haut de la page

Comment envoyer des e-mails privés

Comment envoyer des e-mails privés et cryptés ?

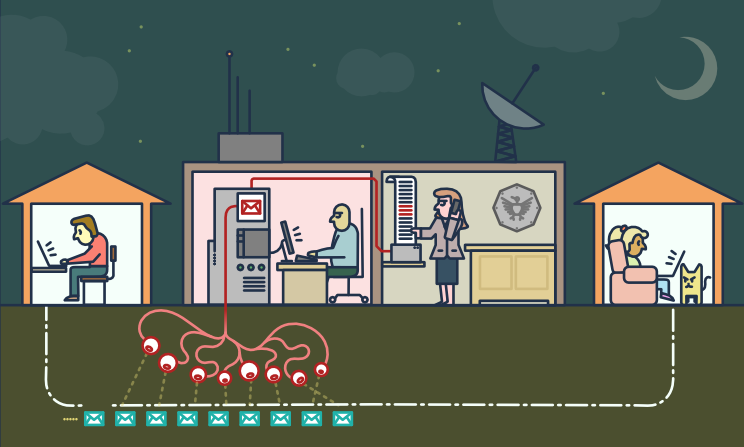

Le courrier électronique n'est ni confidentiel ni sécurisé.

Il n'a pas été conçu dans un souci de confidentialité ou de sécurité.

Toute personne qui intercepte votre e-mail pendant son acheminement peut le lire,

qu'il s'agisse de votre FAI, d'un pirate informatique ou de la NSA (Agence nationale de sécurité américaine).

Résumé :

que se passe-t-il aujourd'hui ?

sur le plan « juridique »

« La valeur d’une information ne se révèle que lorsqu’on peut la relier

à une autre information qui apparaîtra plus tard.

Comme on ne peut pas relier des points qui n’existent pas, cela nous pousse à adopter une attitude

qui consiste fondamentalement à tout collecter et à tout conserver indéfiniment. »

« Ils ont dit que ce n’étaient que des métadonnées, juste des métadonnées, […]

avec qui vous communiquez, quand vous communiquez avec eux, où vous avez voyagé.

Ce sont tous des événements liés aux métadonnées.

PRISM concerne le contenu. […] Ils peuvent tous le voir parce qu’il n’est pas crypté. »

Des dizaines d'études psychologiques démontrent

que lorsqu'une personne sait qu'elle est susceptible d'être surveillée,

son comportement devient nettement plus conformiste et docile.

[…] la surveillance de masse crée une prison mentale […]

du côté « illégal »

Les escrocs peuvent également utiliser des logiciels malveillants pour s'infiltrer dans le réseau informatique d'une entreprise

et accéder aux échanges d'e-mails concernant des questions financières.

La fraude par e-mail d'entreprise (BEC) — également appelée « compromission de compte de messagerie » (EAC)

— est l'un des délits en ligne les plus coûteux sur le plan financier.

Dans le cadre d'une escroquerie de type BEC, les criminels envoient un e-mail qui semble provenir d'une source connue

et formulent une demande légitime […]

Retour en haut de la page

les défis

Anonymat et confidentialité

L'anonymat est différent de la confidentialité

[…] nous cryptons les messages

de sorte que même si quelqu'un voit que nous avons envoyé un message

il ne puisse pas en lire le contenu

mais parfois, nous ne voulons même pas que l'on sache que nous avons envoyé un message

Il est difficile de préserver son anonymat sur Internet.

Cela nécessite une connaissance approfondie des outils que vous choisissez d'utiliser.

Ce guide vous donnera peut-être une idée de sa complexité :

Fournisseurs de messagerie privés

Il est plus facile d'obtenir la confidentialité.

Même si vous n'avez rien à cacher, le recours au chiffrement

contribue à protéger la vie privée de vos interlocuteurs

et complique la tâche des systèmes de surveillance de masse.

Si vous avez quelque chose d'important à cacher, vous n'êtes pas le seul ;

ce sont les mêmes outils que ceux utilisés par les lanceurs d'alerte pour protéger leur identité

tout en mettant en lumière les violations des droits de l'homme, la corruption et d'autres crimes.

La première étape essentielle consiste à vous protéger

et à compliquer autant que possible la surveillance de vos communications.

Chiffrement de bout en bout

Le chiffrement de bout en bout (e2ee) des e-mails permet de garantir

que seuls l'expéditeur et les destinataires d'un message puissent en lire le contenu.

Sans cette protection, les administrateurs réseau,

les fournisseurs de messagerie électronique et les organismes publics peuvent facilement lire vos messages.

La mise en place d'un chiffrement de bout en bout (e2ee) exige une grande vigilance tant de la part de l'expéditeur que des destinataires.

Une seule erreur de la part de l'une des parties concernées peut suffire à compromettre la sécurité du chiffrement de bout en bout.

Les métadonnées des e-mails, telles que l'adresse e-mail de l'expéditeur, celle du destinataire, la date et l'heure, ne peuvent pas être protégées par le chiffrement de bout en bout (e2ee).

L'objet de l'e-mail peut également rester non protégé et facilement lisible, même lorsque le chiffrement de bout en bout (e2ee) est utilisé.

Retour en haut de la page

les solutions

< technical > Pretty Good Privacy - also known as PGP

Le logiciel PGP respecte la norme de chiffrement OpenPGP,

(RFC 4880), pour le chiffrement et le déchiffrement des données.

PGP crypte le corps de votre e-mail en un code

que seule la personne concernée peut lire.

PGP fonctionne sur pratiquement tous les ordinateurs et smartphones.

Il est disponible sous licence libre et est entièrement gratuit.

Chaque utilisateur dispose d'une clé publique et d'une clé privée uniques,

qui sont des chaînes de chiffres générées aléatoirement.

Votre clé publique n'est pas comme une clé physique, car elle se trouve dans un répertoire en ligne où tout le monde peut la télécharger.

Les gens utilisent votre clé publique, avec PGP, pour chiffrer les e-mails qu'ils vous envoient.

Votre clé privée s'apparente davantage à une clé physique, car vous la conservez pour vous seul (sur votre ordinateur).

Vous utilisez PGP et votre clé privée pour décrypter les e-mails chiffrés que d'autres personnes vous envoient.

Si un e-mail chiffré avec PGP tombe entre de mauvaises mains, il n'aura aucun sens.

Sans la clé privée du véritable destinataire, il est pratiquement impossible de le lire.

Pour nous protéger contre la surveillance, nous devons apprendre à utiliser PGP

et commencer à partager nos clés publiques chaque fois que nous échangeons des adresses e-mail.

< technical > How to use PGP encryption

Pour utiliser PGP, vous aurez besoin d'une clé publique et d'une clé privée (appelées ensemble « paire de clés »).

Chacune est une longue chaîne de chiffres et de lettres générée aléatoirement qui vous est propre.

Vos clés publique et privée sont liées entre elles par une fonction mathématique spéciale.

Il faut une application permettant de gérer les clés et le chiffrement/déchiffrement des messages,

voici une sélection des plus populaires :

< easy > Alternatives to PGP encryption

PGP est la meilleure solution pour communiquer en toute sécurité avec un interlocuteur qui l'utilise déjà.

Il peut être difficile de demander à votre interlocuteur de commencer à utiliser PGP.

Les services qui vous permettent de partager un secret une seule fois constituent une alternative.

Si vous souhaitez envoyer quelque chose une seule fois, il existe des applications web open source

qui vous permettent de saisir des informations qui ne peuvent être consultées qu'une seule fois.

Une fois que le destinataire a ouvert la page, les informations sont supprimées,

et il ne reste plus dans vos historiques de discussion ou vos e-mails qu'un lien invalide.

Ce n'est pas aussi sûr que si toute votre équipe utilisait PGP, mais c'est beaucoup plus simple à configurer et à expliquer.

Nous avons pu l'utiliser pour envoyer des identifiants de connexion à des personnes qui ne sont pas vraiment à l'aise avec la technologie, et elles trouvent cela facile à utiliser.

Exemple (sans ajouter de mot de passe) :

Imaginons que vous ayez un mot de passe. Vous souhaitez le transmettre à votre collègue, Jane.

Vous pourriez le lui envoyer par e-mail, mais il se retrouverait alors dans sa boîte de réception, qui pourrait faire l'objet d'une sauvegarde,

et se trouverait probablement sur un support de stockage contrôlé par la NSA.

Si Jane reçoit un lien vers le mot de passe et ne le consulte jamais, le mot de passe disparaît.

Si la NSA met la main sur le lien et consulte le mot de passe... eh bien, elle détient le mot de passe.

De plus, Jane ne peut pas obtenir le mot de passe, mais elle sait désormais que non seulement quelqu'un consulte ses e-mails,

mais qu'il clique également sur les liens.

Certains de ces services, tous gratuits et open source, sont répertoriés ci-dessous.

Vous pouvez également choisir d'héberger une instance sur votre propre serveur web.

PrivateBin (une sorte de version sécurisée de PasteBin) est développé en PHP

Le code source de PrivateBin est publié sur GitHub – 3 100 étoiles

Le mode d'emploi de PrivateBin est disponible sur un autre site web

OneTimeSecret est développé en Ruby

Le code et les instructions de OneTimeSecret sont publiés sur GitHub - 1 200 étoiles

SnapPass est écrit en Python. Il a été initialement développé par Pinterest

Le code et les instructions de SnapPass sont disponibles sur GitHub – 600 étoiles

Retour en haut de la page

Comment envoyer et limiter les e-mails en Cci

Comment envoyer et limiter les e-mails en Cci ?

« Cc » signifie « Carbon Copy » (copie carbone) au sens (ancien) du terme, c'est-à-dire la réalisation d'une copie

sur une machine à écrire à l'aide de papier carbone.

Le champ « Cci : » des e-mails (où « Cci » signifie « Copie carbone invisible »)

contient les adresses des destinataires du message

dont les adresses ne doivent pas être révélées aux autres destinataires du message.

– RFC 2822 de l'IETF « Format des messages Internet »

La différence entre « Cci » et « Cc » réside dans la confidentialité des destinataires.

Lorsque l'on utilise la fonction « Cc », les adresses e-mail figurant dans le champ « Cc »

sont visibles par tous les destinataires du message.

Un destinataire en Cci peut voir le destinataire direct (À :),

mais il ne pourra pas savoir qui d'autre a été mis en Cci dans l'e-mail.

Le champ « Cci » est souvent considéré comme un système de diffusion d'e-mails en masse facile à utiliser.

Vous trouverez ci-dessous une brève analyse des avantages et des inconvénients de l'utilisation du champ « Cci ».

À la fin de la page, vous trouverez les conclusions ainsi que quelques suggestions.

AVANTAGES

C'est simple : tout le monde peut s'en servir.

- C'est un moyen simple de contacter plusieurs destinataires par e-mail

- Toute personne disposant d'un client de messagerie peut l'utiliser

- lorsqu'il est utilisé correctement, il respecte la vie privée des destinataires en ne divulguant pas leurs adresses e-mail

Retour en haut de la page

INCONVÉNIENTS

Le courrier électronique est une passerelle de sortie sans vérification préalable.

La fonction Cci permet d'étendre la portée du message à des centaines, voire des milliers de contacts.

Le « Cci » doit être considéré comme un outil de communication à haut risque,

potentiellement dangereux.

- C'est un processus qui comporte un risque élevé d'erreurs ; les risques sont les suivants :

- ajouter par erreur des destinataires en Cci dans le champ Cc

cela entraîne généralement une grave atteinte à l'image de marque

envoyer un nouveau message d'excuses est la solution la plus courante pour sortir de cette situation

» les noms de tous les destinataires sont rendus publics

» utilisation involontaire (et parfois intentionnelle) de la fonction « répondre à tous »

ce qui génère des chaînes d'e-mails incontrôlées

» quelqu'un pourrait signaler un incident lié à la confidentialité au regard du RGPD

si l'objet ou le corps du message contient des « catégories particulières » de données à caractère personnel, identifiant ainsi

les personnes appartenant à la même catégorie (par exemple, maladie, orientation ou croyances)

- ajouter par erreur quelqu'un comme destinataire principal (visible)

- oublier d'ajouter quelqu'un ou ajouter une personne qui ne devrait pas recevoir le message

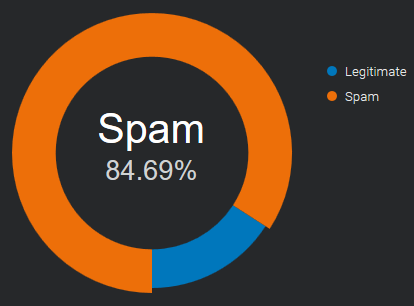

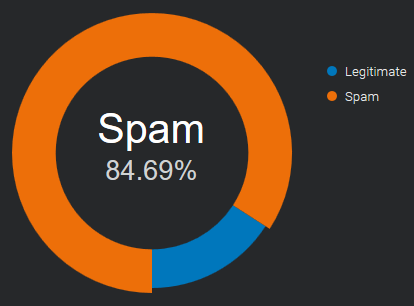

- il y a de fortes chances que ce message soit considéré comme du spam

- Le problème, c'est que la plupart des spammeurs envoient leurs messages en utilisant le champ « Cci »

Les serveurs de messagerie destinataires se montrent prudents lorsqu'il s'agit d'accepter les messages envoyés en « Cci »

- Si je t'envoie un message en utilisant le champ « Cci » (

),

tu reçois un e-mail qui ne t'est pas adressé (

),

ce qui constitue un point négatif pour ce message lors de l'évaluation du spam.

- si le même message est envoyé simultanément à « plusieurs » adresses e-mail

appartenant au même domaine, il est facile de les compter et de le bloquer

- il n'y a aucun contrôle sur les adresses erronées

- il peut y avoir des adresses e-mail en double ou en triple pour un même destinataire

cela affecte l'envoi à ce destinataire, même si une ou plusieurs adresses sont correctes

- Les adresses syntaxiquement incorrectes sont acceptées sans avertissement

Par exemple, si le symbole @ manque ou s'il y a des espaces

- aucune personnalisation / faible impact / peu ou pas de réactions

- le message sera forcément standard et « anonyme »

aucune communication personnalisée n'est possible, pas de « Cher Monsieur/Madame… »

- les destinataires en Cci recevront un message adressé à quelqu'un d'autre

il y a peu de chances qu'ils y prêtent attention ou y réagissent

- il y a de fortes chances qu'il y ait des problèmes techniques

- Toute action abusive de la part de spammeurs ou de pirates informatiques peut rapidement affecter de nombreux destinataires

et nuire à la réputation du serveur SMTP (par exemple, en entraînant son inscription sur une liste noire)

- La boîte de réception de l'expéditeur risque d'être saturée par les messages de retour (utilisateur inconnu, boîte de réception pleine, etc.)

Leur nombre peut varier entre 5 % et 20 % des e-mails envoyés

- l'envoi peut avoir des répercussions négatives sur les systèmes de distribution des e-mails (serveurs SMTP), par exemple :

de nombreuses réponses du type « réessayez plus tard », un nombre important de messages dans la file d'attente, un plantage du système

Retour en haut de la page

CONCLUSIONS

- Fixez des limites

- Vérifiez le nombre de destinataires autorisé par votre fournisseur de messagerie

Essayez par vous-même pour en être sûr à 100 %

RealSender met à disposition une liste de 300 adresses @bogusemail.net à des fins de test,

Les messages seront acheminés vers un serveur de messagerie « black-hole » :

bogusemail-test.txt

- limitez le nombre de destinataires d'un même message à un petit nombre, par exemple 20,

en autorisant davantage de destinataires, cela permet d'envoyer facilement des messages

à des milliers d'adresses e-mail, simplement en les répartissant en petits groupes

- Passez au niveau professionnel

- autoriser uniquement l'envoi massif d'e-mails via différents canaux

- utilisez une adresse d'expéditeur différente lorsque vous envoyez de nombreux messages

par exemple, un autre sous-domaine, tel que @news.nomdel'entreprise.com

seules les personnes autorisées y auront accès

et elles le géreront avec plus de soin

- dans les environnements de bureau structurés, où de nombreux employés utilisent la messagerie électronique,

utilisent des applications dédiées pour envoyer des mailings en masse

les systèmes professionnels intègrent un processus de validation

et un contrôle étape par étape ; ils sont conçus pour éviter les erreurs

Retour en haut de la page

mesurer le MARKETING PAR E-MAIL

Comment mesurer l'efficacité de vos campagnes d'email marketing ?

Les informations suivantes s'appuient sur nos quinze années d'expérience

avec la plateforme d'email marketing Inxmail.

Qu'est-ce qu'une « campagne d'email marketing » ?

Il s'agit d'envois massifs d'e-mails basés sur le consentement,

dont le contenu est généralement personnalisé en fonction des centres d'intérêt du destinataire,

et qui permettent à l'expéditeur d'obtenir des données de suivi basées sur le comportement des destinataires.

Les réponses, ou « données de suivi », constituent la base des indicateurs

qui sous-tendent les rapports sur les performances des campagnes de marketing par e-mail.

Voyons en quoi elles consistent et comment elles sont mesurées :

Les meilleurs outils techniques ne servent à rien si les messages n'arrivent pas dans la boîte de réception du destinataire.

C'est là qu'intervient la « délivrabilité des e-mails » :

campagnes de marketing par e-mail

marketing par consentement

Le marketing de permission, également appelé « marketing de dialogue »,

est un concept introduit par Seth Godin en 1999 dans son best-seller « Permission Marketing ».

Dans cet ouvrage, cette approche est définie comme l'opposé du « marketing d'interruption »

généralement utilisé dans les médias de masse traditionnels tels que la télévision et les journaux.

Vise à établir une communication personnelle et directe,

une relation entre les deux parties et à engager un dialogue « humain »

dont l'expérience est utile et enrichissante pour les deux.

Retour en haut de la page

suivre les réactions des utilisateurs

En fonction des autorisations de confidentialité obtenues, l'expéditeur peut enregistrer :

- données agrégées

- données relatives à un utilisateur individuel (par exemple, qui a ouvert l'e-mail, qui a cliqué)

Données agrégées

elles fournissent des informations générales et des tendances globales

(par exemple, combien de personnes ont ouvert l'e-mail, combien ont cliqué)

s de données par utilisateur

elles permettent d'obtenir des informations individuelles

en collectant des données personnelles puis en envoyant des messages personnalisés,

en fonction des interactions antérieures et du comportement de l'utilisateur

Retour en haut de la page

Comment fonctionne le suivi des utilisateurs

Le suivi des liens consiste à remplacer l'URL finale du site web

par une adresse fictive qui enregistre la visite et redirige l'utilisateur vers la page de destination.

Dans les e-mails, seuls les clics sur les liens peuvent être suivis.

Les images externes, celles pour lesquelles le client de messagerie demande une confirmation avant le téléchargement,

sont considérées comme des liens ; il suffit donc de suivre l'URL d'une image externe

pour connaître le taux d'ouverture de l'e-mail.

Le suivi n'enregistre généralement que le « mailid »,

,

un identifiant unique du mailing qui a été envoyé.

Le suivi personnalisé s'effectue en ajoutant aux pages consultées

un ou plusieurs paramètres générés par le logiciel,

tels que : example.com/test.html?id=54725788327466628654

le paramètre « id » fait référence à un utilisateur spécifique et à un lien particulier dans le message.

Les informations recueillies peuvent automatiquement

mettre à jour les données du destinataire dans l'application d'e-mail marketing

ou transmettre les détails relatifs à l'origine du clic à la plateforme d'analyse Web.

Par exemple : une agence de voyages pourrait mesurer

le nombre de fois où l'utilisateur clique sur les actualités « mer » ou « montagne »,

ce qui ferait augmenter un compteur spécifique au fil du temps.

Les données collectées permettront de déterminer la destination préférée du destinataire.

Retour en haut de la page

Comment fonctionne la mesure du taux d'ouverture

Les taux d'ouverture sont calculés en combinant les données issues des clics sur les liens suivis

et des « clics cachés » générés par les images suivies qui ont été téléchargées.

Si un message est ouvert dans l'aperçu du client de messagerie,

sans télécharger les images ni cliquer sur aucun lien,

il n'est pas possible de savoir s'il a été ouvert.

Depuis 2003, d'abord Outlook, puis la plupart des clients de messagerie,

afin de protéger la vie privée de leurs utilisateurs

ont commencé à bloquer le téléchargement automatique des images

qui, sans cela, auraient fait l'objet d'un suivi à chaque fois qu'un e-mail était lu.

Depuis 2013, les images dans Gmail s'affichent automatiquement par défaut.

Le téléchargement est effectué par un serveur tiers, appelé « proxy »,