Sous-sections de l'authentification avancée des e-mails

<spf> alignment for dmarc

Alignement des domaines SPF pour DMARC

DMARC est une norme d'authentification des e-mails, mise au point pour lutter contre les e-mails provenant de domaines usurpés.

Pour l'alignement des domaines, elle impose les conditions suivantes :

lorsqu'un expéditeur authentifie son e-mail à l'aide de SPF et/ou DKIM,

au moins l'un des domaines doit correspondre au domaine « De » de l'expéditeur

Pour respecter les règles du SPF (Sender Policy Framework), vous devez tenir compte de deux domaines :

- l'adresse d'expéditeur, qui est visible par les destinataires

- l'adresse « Mail-From » (également appelée « expéditeur de l'enveloppe » ou « chemin de retour »), qui est masquée

DMARC prend en charge deux types d'alignement SPF : l'alignement souple et l'alignement strict.

Si vous ne spécifiez pas l'alignement strict, l'alignement souple est utilisé par défaut.

alignement souple

Avec l'alignement assoupli, seul le domaine racine de l'adresse « Mail-From » doit correspondre au domaine racine de l'adresse « From ».

L'alignement assoupli permet d'utiliser n'importe quel sous-domaine tout en respectant l'exigence d'alignement des domaines.

exemple :

-

Si votre domaine « Mail-From » est mail.abc.com et que votre domaine « From » est abc.com,

votre e-mail passera le contrôle d'alignement SPF (les domaines racines « abc.com » correspondent)

-

Si votre domaine « Mail-From » est abc.mail.com et que votre domaine « From » est abc.com,

votre e-mail ne passera PAS le contrôle d'alignement SPF (les domaines racines « mail.com » et « abc.com » ne correspondent pas)

alignement rigoureux

En cas d'alignement strict, le domaine de l'adresse « Mail-From » doit correspondre exactement à celui de l'adresse « From ».

exemple :

-

Si votre domaine « Mail-From » est mail.abc.com et que votre domaine « From » est également mail.abc.com,

votre e-mail passera le contrôle d'alignement SPF (les domaines « mail.abc.com » correspondent)

-

Si votre domaine « Mail-From » est mail.abc.com et que votre domaine « From » est abc.com,

votre e-mail ne passera PAS le contrôle d'alignement SPF (les domaines « mail.abc.com » et « abc.com » ne correspondent pas)

<spf> check online

<dkim> alignment for dmarc

Alignement des domaines DKIM pour DMARC

DMARC est une norme d'authentification des e-mails, mise au point pour lutter contre les e-mails provenant de domaines usurpés.

En ce qui concerne l'alignement des domaines, elle exige que :

lorsqu'un expéditeur authentifie son e-mail à l'aide de SPF et/ou DKIM,

au moins l'un des domaines doit correspondre au domaine « De » de l'expéditeur

Pour que cela fonctionne avec DKIM (DomainKeys Identified Mail),

le domaine de signature DKIM (DKIM-Signature: d=…) doit correspondre au domaine d'expédition (From).

DMARC prend en charge deux types d'alignement DKIM : l'alignement souple et l'alignement strict.

Si vous ne spécifiez pas l'alignement strict, l'alignement souple est utilisé par défaut.

alignement souple

Avec l'alignement assoupli, seule la racine du domaine de signature DKIM doit correspondre au domaine « From » de l'expéditeur.

L'alignement assoupli permet d'utiliser n'importe quel sous-domaine tout en respectant l'exigence d'alignement des domaines.

exemple :

-

Si votre domaine de signature DKIM est mail.abc.com et que votre domaine « De » est abc.com,

votre e-mail passera le contrôle de cohérence DKIM (les domaines racines « abc.com » correspondent)

-

Si votre signature DKIM est abc.mail.com et que votre domaine d'expéditeur est abc.com,

votre e-mail ne passera PAS le contrôle d'alignement DKIM (les domaines racines « mail.com » et « abc.com » ne correspondent pas)

alignement rigoureux

Pour que la correspondance soit stricte, le domaine de signature DKIM doit correspondre exactement au domaine de l'adresse « De » de l'expéditeur.

exemple :

-

Si votre domaine de signature DKIM est mail.abc.com et que votre domaine « De » est mail.abc.com,

votre e-mail passera le contrôle d'alignement DKIM (les domaines « mail.abc.com » correspondent)

-

Si votre domaine de signature DKIM est mail.abc.com et que votre domaine « De » est abc.com,

votre e-mail ne passera PAS le contrôle de cohérence DKIM (les domaines « mail.abc.com » et « abc.com » ne correspondent pas)

<dkim> check online

<dmarc> detects fake emails

Explication de DMARC

DMARC signifie : « Domain-based Message Authentication, Reporting and Conformance » (Authentification, rapport et conformité des messages basés sur le domaine).

Il s'agit d'une norme d'authentification des e-mails, mise au point pour lutter contre les e-mails provenant de domaines usurpés.

Expéditeurs :

- authentifier leurs e-mails à l'aide des protocoles SPF et DKIM

- publier une « politique DMARC » décrivant la manière de traiter les e-mails non authentifiés

Receveurs :

- traiter les e-mails non authentifiés en fonction de la « politique DMARC » de l'expéditeur

- informer l'expéditeur du résultat

Chez certains fournisseurs de messagerie, cela a une incidence significative sur la délivrabilité ; voir :

Fonctionnement de DMARC avec Gmail et Office 365 en 2020 *

« Office 365 réagit généralement bien aux authentifications SPF et DKIM.

La seule façon d'obtenir des résultats constants et d'atteindre la boîte de réception est de les associer à DMARC »

* = lien vers un site web externe, s'ouvrira dans une nouvelle fenêtre

Comment faire fonctionner DMARC

DMARC utilise les protocoles SPF (Sender Policy Framework) et DKIM (Domain Keys Identified Mail)

pour gérer les cas où un e-mail échoue aux tests d'authentification.

Le protocole SPF exige que vous indiquiez les serveurs que vous utilisez pour envoyer des e-mails.

Consultez les instructions de configuration du protocole SPF pour en savoir plus et le configurer correctement.

Les serveurs SMTP RealSender signent tous les e-mails sortants à l'aide de la signature DKIM.

Une configuration est nécessaire si vous souhaitez signer avec le même domaine que celui de l'expéditeur.

Consultez la procédure de configuration de DKIM pour en savoir plus.

RealSender met à votre disposition une boîte aux lettres qui recueille les rapports DMARC générés par les destinataires.

- Au début, vous devez définir la balise de stratégie sur « none » (p=none),

ce qui signifie que le fournisseur de messagerie ne traitera pas les e-mails usurpés ou issus d'hameçonnage.

Vous devez ajouter un enregistrement TXT sur votre domaine (exemple.com), qui devrait ressembler à ceci :

_dmarc.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:dmarc.example@rsbox.com"

-

Dès le lendemain, vous commencerez à recevoir les rapports DMARC RUA en ligne.

Vous pourriez vous rendre compte que vous avez oublié d'authentifier une campagne d'e-mails envoyée par un tiers.

Si cela se produit, il vous suffit de l'authentifier et de vérifier que le prochain envoi passe les tests DMARC.

-

Une fois que les rapports se seront confirmés pendant quelques semaines, demandez aux fournisseurs de messagerie de rejeter/bloquer ces e-mails usurpés ou de hameçonnage.

L'enregistrement TXT _dmarc de votre domaine doit être modifié pour ressembler à ceci :

« v=DMARC1 ; p=reject ; rua=mailto:dmarc.example@rsbox.com »

Inconvénients de DMARC

Si votre organisation utilise le protocole DMARC, vous devrez consulter attentivement la page

avant de mettre en place toute nouvelle méthode d'envoi d'e-mails.

Dmarc applique des règles strictes concernant la manière dont les protocoles SPF et DKIM sont vérifiés

ce qui peut entraîner le rejet par les fournisseurs de messagerie de courriels qui, autrement, auraient satisfait à ces tests

.

Même si tout est correctement configuré, la vérification peut échouer :

- la vérification SPF, pour déterminer si l'e-mail a été redirigé (transféré) ou envoyé via une liste de diffusion

- la vérification DKIM, si le message a été modifié, ce qui invalide la signature DKIM

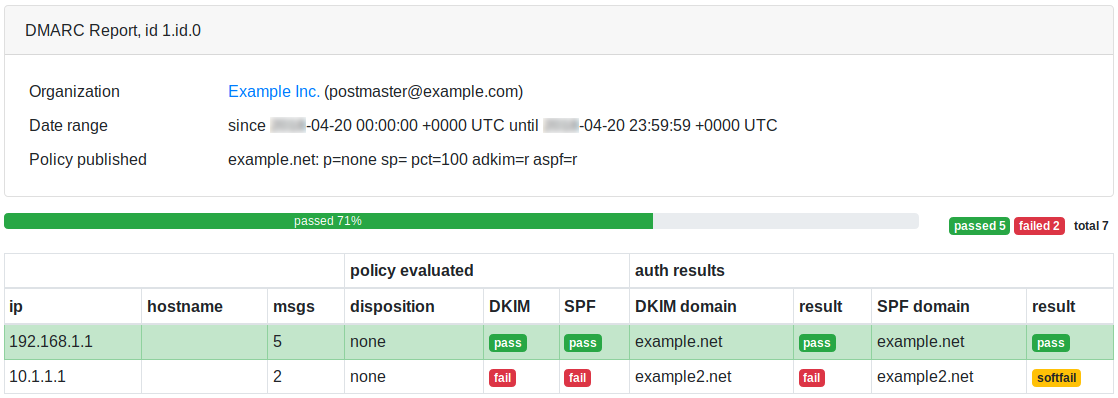

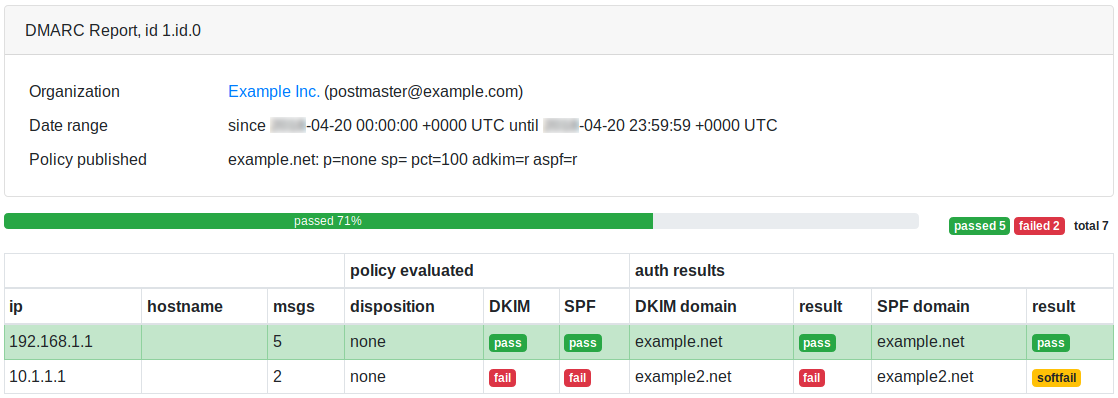

<dmarc> rua reports online

<dmarc> rua reports online

RealSender collecte et analyse pour vous les rapports DMARC RUA(*).

* = Signification de « rua » :

URI de déclaration pour les données agrégées.

Dans RealSender, la « rua » correspond à l'adresse e-mail fournie aux clients,

,

à laquelle sont envoyés les rapports agrégés par les domaines

ayant reçu des e-mails prétendant provenir de votre domaine.

Les rapports sont générés tous les jours à 13 h (CET) et contiennent les données des sept derniers jours.

Voici un rapport DMARC en ligne, page d'exemple :